Програми для обмеження доступу до файлів та налаштувань ОС

Незважаючи на те, що у складі Windows є інструменти для обмеження доступу, на практиці виявляється, що вони не надто зручні, причому в пересічних ситуаціях. Досить згадати такі прості приклади, як встановлення пароля на директорію або заборона відкриття Панелі керування.

Можна відзначити, що в Windows 8, в порівнянні з попередньою Windows 7, був удосконалений батьківський контроль. Зараз з ним можна ознайомитись у розділі «Сімейна безпека» Панелі керування. Фільтр має такі можливості:

- Фільтрування відвідування веб-сайтів

- Обмеження за часом

- Обмеження на Магазин Windows та ігри

- Обмеження на програми

- Перегляд статистики активності користувачів

З перерахованого ясно, що навіть ці функції допоможуть адміністратору комп'ютера вирішити багато окремих моментів. Тому далі йтиметься про невеликих програмах, які дозволяють обмежити доступ до інформації та системних розділів на додаток до стандартних інструментів керування Windows.

Ліцензія: Shareware ($69)

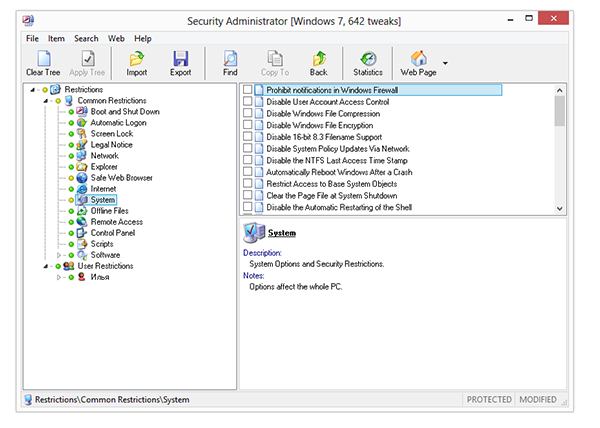

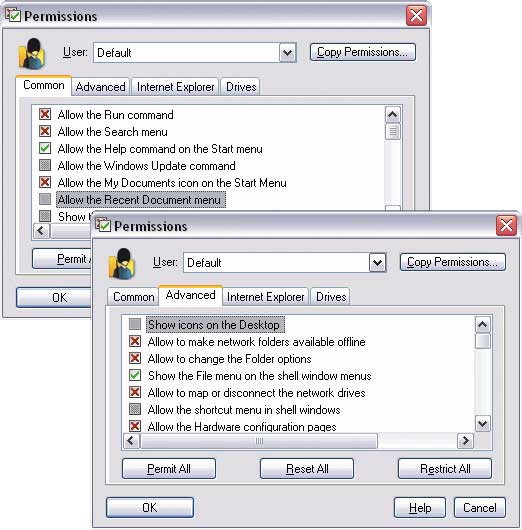

Програма Security Administrator нагадує типовий системний твікер, але з акцентом на системну безпеку. Кожна з опцій відповідає за певне обмеження, тому загальне дерево налаштувань так і називається – «Restrictions». Воно ділиться на 2 розділи: загальні (Common Restrictions) і обмеження користувача (User Restrictions).

У першій секції - параметри та підрозділи, які стосуються всіх користувачів системи. До них відносяться завантаження та вхід у систему, мережа, Провідник, власне Інтернет, система, Панель управління та інші. Умовно їх можна розділити на обмеження онлайн-і офлайн-доступу, але розробники особливо складної розбивки вкладок не розглянули. По суті, достатньо і того, що кожен «твік» має опис: який вплив на безпеку має та чи інша опція.

У другому розділі User Restrictions можна налаштувати доступ для кожного користувача Windows індивідуально. До списку обмежень входять розділи Панелі керування, елементи інтерфейсу, кнопки, гарячі клавіші, знімні носії та ін.

Передбачено експорт налаштувань до окремий файл, щоб його можна було застосувати, наприклад, інших системних конфігураціях. У програму вбудований агент для стеження активністю користувачів. Файли журналу допоможуть адміністратору простежити потенційно небезпечні дії користувача та прийняти відповідні рішення. Доступ до Security Administrator можна захистити паролем — в даних програмах ця опція також є де факто.

З недоліків — невеликий список програм, для яких можна застосувати обмеження: Media Player, MS Office і т. п. Популярних і потенційно небезпечних програм набагато більше. Ускладнює роботу відсутність актуальної для Windows 8 версії та локалізації - це саме той варіант, коли складно обходитися без початкових знань англійської.

Таким чином, програма призначена як для обмеження доступу, так і для гнучкого настроювання параметрів безпеки ОС.

Ліцензія: trialware ($23,95)

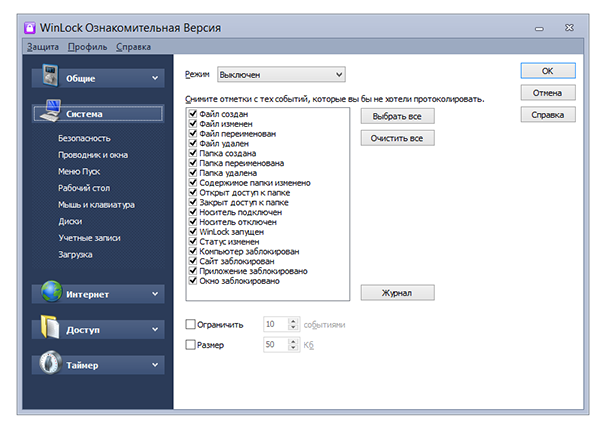

У WinLock немає розподілу налаштувань на загальні та користувацькі, натомість є розділи «Загальні», «Система», «Інтернет». У сумі можливостей менше, ніж пропонує Security Administrator, але така логіка робить роботу з програмою зручнішою.

До системним налаштуваннямвідносяться обмеження елементів Робочого столу, Провідника, меню «Пуск» та подібних до них. Також можна встановити заборону на певні гарячі клавіші та усілякі меню. Якщо цікавлять лише ці аспекти обмежень – нижче див. програму Deskman.

Обмеження функцій Інтернету представлені дуже поверхово. Вони замінюють один із компонентів Сімейної безпеки: блокування доступу до сайтів. Безумовно, будь-який файрвол по цій частині буде оптимальним рішенням. Відсутність можливості хоча б задати маску для веб-вузлів робить цей розділ WinLock маловажливим для досвідченого користувача.

Крім названих розділів, слід згадати «Доступ», де доступне керування програмами. Будь-яку програму легко занести до чорного списку за назвою або ручним додаванням.

У розділах «Файли» та «Папки» можна розмістити дані, які потрібно приховати від інших користувачів. Мабуть, не вистачає парольного захисту доступу (для цього потрібно звернутися до інших програм, див. нижче).

Ліцензія: freeware

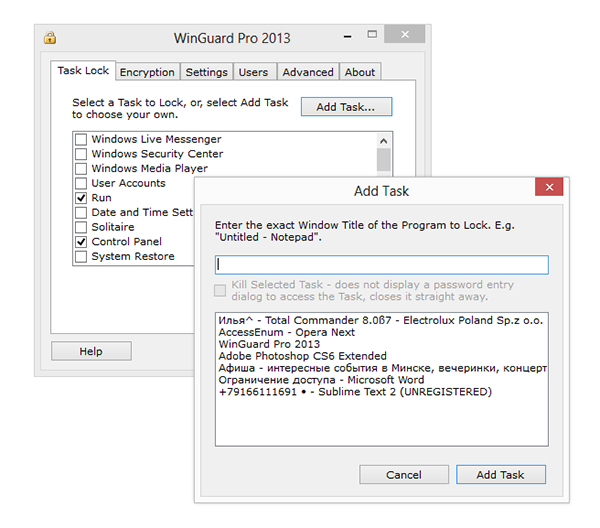

WinGuard можна використовувати для блокування програм та розділів Windows, і навіть для шифрування даних. Програма поширюється у двох редакціях – безкоштовній та Advanced. Функціональні відмінності між ними невеликі – кілька опцій в однойменній вкладці Advanced. Серед них відключення Internet Explorer, Провідник, процес установки, записування файлів на USB.

Контроль запуску програм здійснюється у вкладці «Task Lock». Якщо потрібної програминемає в списку, її можна додати самостійно, вказавши назву в заголовку або вибравши зі списку відкритих Наразідодатків (аналогічно WinLock). Якщо ж порівнювати функцію блокування з Security Administrator, у випадку з WinGuard можна вимкнути обмеження адміністраторського облікового запису. Однак не можна налаштувати чорний список програм для кожного користувача.

Шифрування доступне за допомогою розділу Encryption. Реалізований інтерфейс користувача незручно: не можна скласти список для обробки, ні контекстного меню. Все, що потрібно зробити, — це вказати директорію, яка буде і вихідною, і кінцевою. Всі файли, що містяться, будуть зашифровані в 128-бітний AES (Advanced Encryption Standard). Аналогічним чином проводиться розшифрування.

Таким чином, функціональність досить бідна, навіть якщо взяти до уваги платну версію.

Ліцензія: shareware ($34,95)

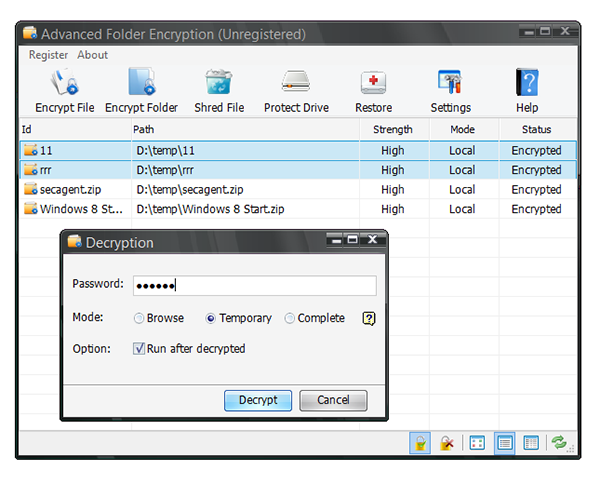

Ще одна програма для AES-шифрування даних, і все ж таки відмінність від WinGuard дуже помітна.

По-перше, вибір файлів для шифрування відбувається швидше. Не потрібно вибирати кожну папку окремо, достатньо скласти список директорій та файлів. Під час додавання Advanced Folder Encryption потрібно виставити пароль для шифрування.

Ви, в програмі немає можливості вказати метод захисту, натомість дозволяється вибрати метод Norman, High або Highest.

Другий зручний момент – шифрування через контекстне меню та розшифрування файлів одним кліком. Потрібно розуміти, що без встановленої Advanced Folder Encryption дані не вдасться переглянути навіть знаючи пароль. У цьому відмінність від архіваторів, якими можна запакувати файли в зашифрований та всюди доступний exe-архів.

При виборі великої кількості файлів для шифрування, як було помічено, кнопка скасування не спрацьовує. Тому потрібно бути обережним, щоб не отримати результат у вигляді розбитого файлу.

Ліцензія: trialware (€39)

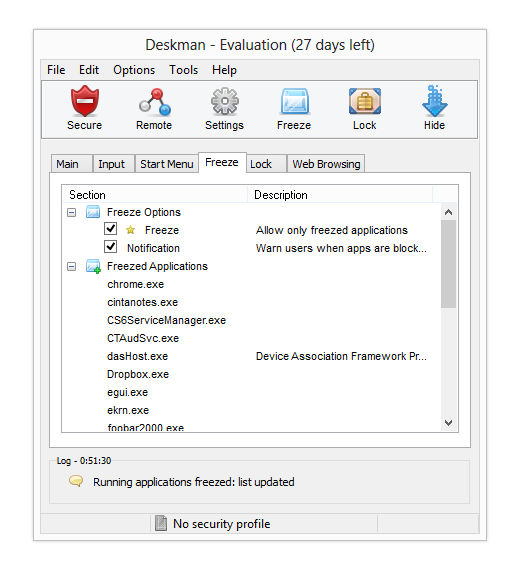

Програма для обмеження доступу до елементів інтерфейсу та системних розділів. Мабуть, тут її доречно порівняти з Security Administrator за тією різницею, що Deskman сконцентрований на Робочому столі. Системні опції також є, але це, скоріше, те, що не підійшло в інші розділи: відключення кнопок перезавантаження, Панелі керування та інші змішані опції.

У розділі Input – вимкнення гарячих клавіш, функціональних кнопок та функцій миші. Окрім наявного списку, можна визначити поєднання клавіш самостійно.

Цікавою є опція Freeze, яка доступна на панелі інструментів. На її натисканні формується «білий список» із додатків, запущених в даний момент. Відповідно, не входять до whitelist програми недоступні доти, поки функція Freeze не буде відключена.

Ще одна можливість, пов'язана з онлайн, — захищений веб-серфінг. Суть «захищеного» методу полягає в тому, що доступні будуть лише ті сторінки, які містять у заголовку певні ключові слова. Цю функцію можна назвати хіба що експериментальною. Крім того, акцент робиться на Internet Explorer, який, безумовно, є стандартним браузером, але явно не єдиним.

Слід зазначити зручне керування програмою. Для застосування всіх встановлених обмежень достатньо натиснути кнопку Secure на панелі, або бос-клавішу для зняття обмежень. Другий момент – підтримується віддалений доступ до програми за допомогою веб-інтерфейсу. Після попереднього налаштування він доступний за адресою http://localhost:2288/deskman у вигляді панелі керування. Це дозволяє стежити за активністю користувача (перегляд журналів), запускати програми, перезавантажувати комп'ютер/виходити з системи - як на одній, так і на декількох машинах.

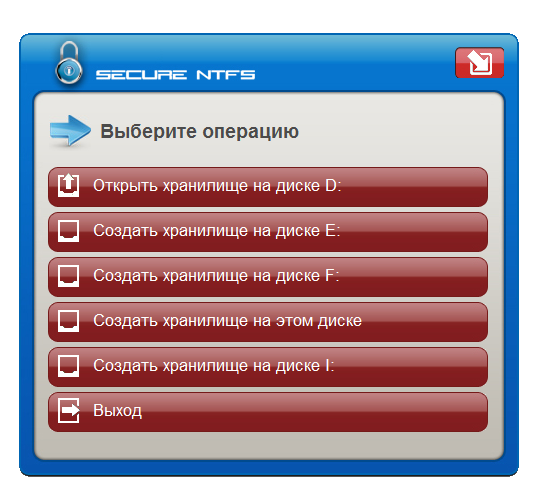

Password for Drive (Secure NTFS)

Ліцензія: shareware ($21)

Програма працює лише з файловою системою NTFS та використовує її можливості для зберігання інформації у прихованій області.

Для створення сховища необхідно запустити Password for Drive з адміністраторськими правами та вибрати диск для створення сховища. Після цього можна копіювати файли в захищену область за допомогою віртуального диска. Для доступу до даних з іншого комп'ютера не потрібні адміністраторські права.

Як сховище можна використовувати також знімний носій. Для цього попередньо потрібно відформатувати диск, наприклад, штатними інструментами Windows, в NTFS і встановити Password for Drive в редакції портативних.

Програма не відрізняється інтуїтивним та зручним інтерфейсом, фактично керування здійснюється мінімальним набором кнопок — «Відкрити»/«Видалити сховище» та «Активувати диск». У демонстраційному режимі можна лише протестувати функціональність програми, оскільки кількість відкриттів сховища обмежена сотнею.

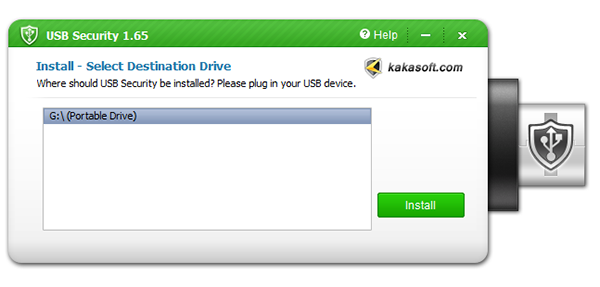

Ліцензія: shareware ($19,95)

Програма призначена для встановлення парольних даних на знімні носії.

На відміну від Secure NTFS, діалог налаштування значно інтуїтивніший, завдяки майстру налаштування. Так, для застосування захисту необхідно під'єднати до комп'ютера пристрій, вибрати його у списку та слідувати майстру установки. Після цієї процедури користувач отримує диск, захищений паролем. Для розблокування достатньо запустити exe-файл у корені диска та ввести пароль.

Зашифрований диск під час відкриття доступний як віртуальний диск, З яким можна робити ті ж операції, що і з вихідним. Не слід забувати, що на комп'ютерах, де заборонено запуск сторонніх програм(не перебувають у «білому» списку), доступ до вмісту буде закрито.

Також на сайті розробників можна завантажити інші програми для захисту даних, у тому числі:

- Shared Folder Protector – захист файлів усередині мережі;

- Folder Protector - захист файлів на знімних носіях.

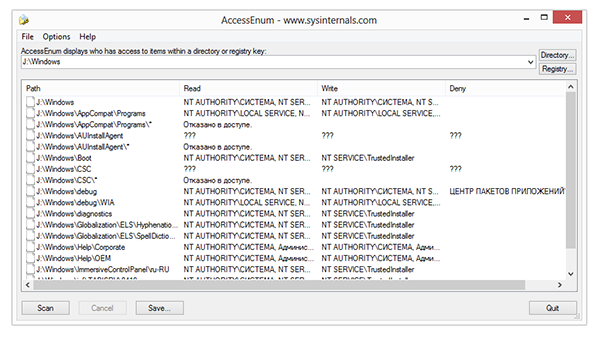

Ліцензія: freeware

Невелика утиліта, яка дозволяє контролювати доступ користувачів до Реєстру та файлів, знаходити вразливість у виданих правах. Іншими словами, програма буде корисна в тому випадку, якщо права доступу виставляються засобами Windows.

Зручність утиліти полягає в тому, що ОС просто не надає коштів для перегляду прав доступу до директорій у вигляді детального списку. Крім файлів, також можна перевірити доступ до гілок реєстру.

Для перевірки прав доступу необхідно вказати директорію або розділ Реєстру для сканування та розпочати процес сканування. Результати відображаються у вигляді колонок "Read"/"Write"/"Deny", що відповідають адресам. Властивості кожного з елементів списку можна зайти через контекстне меню.

Програма працює під усіма ОС сімейства Windows NT.

Резюме

Утиліти, розглянуті в огляді, можна використовувати на додаток до базового інструментарію Windows, комплексно і на додаток один до одного. Їх не можна віднести до категорії «батьківський контроль»: деякі функції в чомусь схожі, але здебільшого не збігаються.

І - утиліти-твікери налаштувань безпеки, які також можна використовувати для відключення елементів Робочого столу, системних розділівта ін У WinLock, крім того, вбудований інтернет-фільтр і є можливість блокування файлів та папок.

У функції входить обмеження доступу до інтерфейсу (переважне за гнучкістю та ), керування запуском додатків, інтернет-фільтр.

Поєднує в собі функції шифрувальника та обмежувача доступу до програм та пристроїв. має сенс розглядати як заміну WinGuard щодо шифрування.

І обмежують доступ до даних на знімних носіях.

— безкоштовна зручна оболонка для перевірки прав доступу користувачів до файлів та Реєстру.

Для урізання прав користувачів існують різні типиоблікових записів, але за допомогою них не можна все налаштувати як заманеться, наприклад у Windows XP, хоча у Windows 7 вже більше можливостей по налаштуванню типів облікових записів...

Для урізання прав користувачів у Windows існує спеціальна служба "групові політики", за допомогою якої можна налаштувати систему так, що Вашу операційну систему ні хто не зможе "зіпсувати" :)

Відразу скажу, що у WIndows XP HOME немає такої служби.

Для запуску служби "групові політики" потрібно виконати команду "gpedit.msc", без лапок звичайно ж. Можна скористатися гарячими клавішами і натиснути Win+R і вже у вікно "виконати" прописати gpedit.msc, після чого натиснути на Enter або на кнопку "Ok". Клавіша "Win" знаходиться на клавіатурі знизу зліва, на ній ще емблема віндовс, але і правіше пробілу. Якщо Ви не можете знайти цю клавішу, натискайте на пуск і вибирайте "виконати" (Windows XP). Для Windows 7 натискайте на пуск, вибирайте "всі програми" -> "стандартні" -> "виконати".

Так, тепер я описуватиму подальше виконання дії для Windows 7, оскільки немає під руками Windows XP, але відмінностей у цій службі там не значні.

Після виконання команди у Вас має з'явитися віконце "Редактор локальної групової політики". Ліворуч є "конфігурація комп'ютера" та "конфігурація користувача", ми будемо працювати тільки в конфігурації користувача.

Відразу скажу, що зміни, що виконуються, будуть застосовуватися до всіх користувачів системи, навіть для Адміністратора, тобто якщо ви обмежите до чогось або доступ через цю службу, то Ви автоматично позбавите цих прав і Адміністратора:) Зрозуміло, що це не є добре, по цьому ми підемо на хитрість.

Для того, щоб обмежити доступ всім, крім Адміністратора потрібно діяти за таким алгоритмом:

- Змінити якісь значення в групових політиках;

- Вийти з системи;

- Зайти під усіма іншими користувачами;

- Зайти під адміністратором;

- Скопіювати файл C:\Windows\System32\GroupPolicy\User\Registry.pol кудись;

- Змінити всі ті значення, які обмежували (змінювати значення "відключити", замість початкової "не задано");

- Назад скопіюйте файл Registry.pol у C:\Windows\System32\GroupPolicy\User\;

- Зайти під іншими користувачами та переконатися, що у них все "урізане", а у Адміністратора немає:)

Все основне, так би мовити, знаходиться в адміністративних шаблонах, тому всі значення мінятимемо там. Для того щоб щось обмежити, наприклад, доступ до диспетчера завдань, заходимо "конфігурація користувача" -> "Адміністративні шаблони" -> "Система" -> "Варіанти дій після натискання CTRL+ALT+DEL" і вибираємо "Відлити диспетчер задач" ", тобто клацаємо двічі, або натискаємо правою кнопкою і вибираємо з меню "змінити", відкриється віконце, де потрібно буде вибрати "Включити", після чого "застосувати". Якщо все зроблено правильно, то Ви вже не зможете запустити диспетчер завдань:)

У принципі, немає сенсу мені тут розписувати кожні "обмеження", адже в самій службі і так все добре розписано.

Наведу приклад, які обмеження я виставляв у школі для звичайних школярів для Windows XP Professional (все знаходиться в "конфігурація користувача" -> "Адміністративні шаблони").

Система

- заборонити використання командного рядка;

- унеможливити засоби редагування реєстру;

- вимкнути автозапуск.

- Можливості CTRL+ALT+DEL:

- видалити диспетчер завдань;

- заборонити блокування комп'ютера;

- заборонити змінити пароль.

- групова політика:

- заборонити користувачам створювати дані результуючої політики (RSoP).

- керування зв'язком через Інтернет -> параметри зв'язку через Інтернет:

- вимкнути веб-публікацію у списку завдань для файлів та папок;

- відключити участь у програмі покращення підтримки користувачів Windows messenger;

- вимкнути службу зіставлення файлів Інтернету;

- вимкнути автоматичне завантаження кодеків для Windows Movie Maker;

- вимкнути веб-посилання у Windows Movie Maker;

- вимкнути збереження відео на веб-сайтах постачальників відеохостингу...;

Мережа

- автономні файли:

- заборонити налаштування користувача автономних файлів.

- мережеві підключення:

- заборонити додаткове налаштування TCP/IP;

- заборонити доступ до команди " Додаткові параметри"В меню "додатково";

- заборонити додавання та видалення компонентів для підключень LAN або...;

- заборонити доступ до властивостей підключень за локальної мережі;

- заборонити увімкнення та вимкнення компонентів підключень по локальній мережі;

- заборонити доступ до майстра нових підключень;

- заборонити доступ до команди "Параметри дистанційного доступу" у меню "Додатково".

Панель управління

Заборонити доступ до панелі керування.

Робочий стіл

- видалити команду "властивості"... (всі 3 штуки);

- заборонити користувачам змінювати шлях папки "Мої документи";

- заборонити перетягування та закриття всіх панелей інструментів на панелі завдань;

- заборонити зміну розташування панелей інструментів робочого столу;

- видалити майстер очищення робочого столу;

- прибрати значок "Мережеве оточення" з робочого столу;

Панель завдань іменю

- видалити посилання та заборонити використання Windows Update;

- видалити "Мережеві підключення" з меню "Пуск";

- видалити значок "Мережеве оточення" з меню "Пуск";

- заборонити зміну параметрів панелі завдань та меню "Пуск";

- заборонити доступ до контекстного меню панелі завдань;

- очищати список документів, що недавно відкрилися при виході;

- вимкнути скорочені меню;

- зафіксувати положення панелі завдань;

- видалити список часто використовуваних програм у меню "Пуск".

Провідник

- видалити команду "властивості папки" з меню "сервіс";

- приховати команду "управління" із контекстного меню провідника;

- видалити вкладку "Обладнання";

- вимкнути кешування ескізів зображень.

Але при цьому я ще обмежував права на запис, на жорсткий диск С.

© Філімошин В. Ю., 2010

Як показує практика, що менше користувачів мають доступ до конкретного комп'ютера, тим довше системазалишається на ньому працездатною і тим більше ймовірність, що папки та файли виявляться в цілості та безпеці. Найкраще, якщо у комп'ютера лише один користувач. На жаль, насправді так буває далеко не завжди: на роботі доводиться пускати за свій комп'ютер інших співробітників, вдома досить часто той самий комп'ютер використовується всіма членами сім'ї, а в публічних місцях (зокрема, у навчальних закладах та комп'ютерних клубах) кількість користувачів комп'ютера взагалі може виявитися дуже великим.

Про необхідність обмеження доступу

Цілком зрозуміло, що зазвичай ні колеги, ні домочадці не бажають завдати шкоди вашому комп'ютеру, але якщо вони відносяться до категорії користувачів-початківців, то проблем не уникнути. Та й підростаюче покоління в навчальних закладах зазвичай не ставить собі за мету вивести комп'ютер з ладу і знищити інформацію, що зберігається на ньому, - просто активно експериментує, не замислюючись про те, до яких наслідків можуть призвести ті чи інші дії.

У результаті комп'ютерах неминуче виникають ті чи інші проблеми у роботі окремих додатків чи операційної системи. Це не дивно, адже досить випадково (просто з необережності або в ході експерименту) видалити, наприклад, драйвер монітора - і зображення на екрані стане не таким привабливим, видалити принтер - і друк документів виявиться неможливим, змінити мережеві налаштування - і комп'ютер перестане працювати в локальній мережі та ін. І це ще не найгірший варіант - випадкове видалення ряду папок і файлів може призвести до повної непрацездатності операційної системи, так що її доведеться встановлювати заново. А знищення важливих робочих документів може мати ще сумніші наслідки - не виключено, що відновити їх у повному обсязі не вдасться і частину роботи (а то й усю її повністю) доведеться виконувати заново. Крім того, не можна скидати з рахунків і те, що якщо ваші особисті або корпоративні матеріали становлять будь-яку комерційну цінність, ними можуть захотіти скористатися зловмисники.

Таким чином, питання обмеження доступу до комп'ютера, його окремих пристроїв, а також даних, що зберігаються на ньому, тією чи іншою мірою актуальне для всіх комп'ютерних користувачів без винятку. Просто для одних (адміністраторів, викладачів у комп'ютерних класах, що мають дітей домашніх користувачів) на перший план виходять завдання блокування доступу до налаштувань операційної системи та захисту файлів та папок операційної системи та встановлених додатків, а для інших (сюди можна віднести адміністраторів, фахівців відділів комп'ютерної безпеки та викладачів, які в нашій країні поряд з викладацькою діяльністю часто також змушені забезпечувати працездатність комп'ютерів, що знаходяться у їх веденні), важливіше блокування доступу до різним пристроям(USB, CD/DVD, FireWire та ін.). Причини необхідності блокування доступу до пристроїв три: по-перше, саме на таких пристроях інсайдери нерідко виносять з компаній конфіденційну інформацію; по-друге, за допомогою цих пристроїв до комп'ютера часто потрапляють віруси та троянські програми; по-третє, зі змінних носіїв встановлюються різноманітні програми, що бажано запобігти - інакше на комп'ютер, наприклад, у навчальному закладі, вже через тиждень буде встановлено таку кількість іграшок, що для інших програм просто не залишиться місця.

Багато офісних співробітників цікавить повне блокування доступу до включеного комп'ютера без законного користувача. Необхідність такого захисту в офісі дуже актуальна, адже навіть за наявності власного комп'ютера користувач не може знаходитися поруч із ним постійно і нерідко ситуації, коли включений комп'ютер виявляється без нагляду, чим можуть скористатися зацікавлені у ваших матеріалах інші співробітники.

Ще одну групу користувачів (до неї відносяться всі офісні службовці та домашні користувачі) хвилює захист персональних даних для запобігання їх псуванню, видаленню або витоку. Проблема захисту персональних папокі файлів неминуче виникає, коли за комп'ютером працює кілька людей. Це може бути і вдома, коли потрібно захистити інших членів сім'ї (наприклад, дитини) від непризначеної для них інформації, і на роботі, де навіть за наявності кожного користувача свого комп'ютера можливі ситуації, коли іншому співробітнику потрібно виконати за вашим комп'ютером якісь операції. В обох випадках нема демонструвати стороннім свої робочі матеріали, і зовсім не тому, що вони мають гриф «цілком таємно». Все набагато простіше: ніхто не любить втручання сторонніх у свої справи. Крім того, заблокувавши доступ до своїх папок та файлів, можна не переживати, що з ними щось трапиться з вини іншого (недостатньо підготовленого) користувача або ними незаконно скористаються, що, на жаль, цілком можливо, якщо матеріали становлять комерційну цінність.

Загалом питання розумного обмеження доступу дуже складне і багатогранне, і без відповідних додатків вирішити його неможливо. Таким додаткам і присвячено цю статтю.

Програми для обмеження доступу

Асортимент пропонованих на ринку додатків для обмеження доступу досить широкий і охоплює різноманітні програмні продукти. Одні з них блокують доступ до налаштувань операційної системи, інші дозволяють контролювати доступ до різноманітних пристроїв, треті повністю блокують комп'ютер у відсутності користувача, четверті забезпечують приховування персональних даних. Нерідко зазначені можливості поєднуються в тій чи іншій комбінації, що цілком зрозуміло, адже багатьом користувачам для вирішення завдань, що стоять перед ними, потрібно обмежити доступ відразу по кількох напрямках.

Блокування доступу до налаштувань операційної системи та системних даних

Вбудовані засоби Windows дозволяють вводити деякі обмеження на доступ користувачів до налаштувань операційної системи та системних даних шляхом керування локальною політикоюбезпеки (Панель управління => Адміністрація => Локальна політика безпеки). Зокрема, можна заборонити зміну пароля облікового записуі встановлення драйверів принтера, обмежити список допустимих для використання програм тощо, однак перелік обмежуваних параметрів невеликий.

У той же час на практиці для забезпечення стабільної роботи системи часто потрібно більше обмежувати можливості користувачів, що можна зробити вже тільки за допомогою вузькоспеціалізованих утиліт, призначених для управління доступом до комп'ютера. Як приклад ми розглянемо програми Security Administrator, WinLock, Deskman та My Simple Desktop. Найбільший інтерес з них представляє утиліта Security Administrator, що дозволяє обмежувати доступ до всіх важливих налаштувань системи та орієнтована на системних адміністраторів. Найменша функціональність у програми My Simple Desktop, зате вона безкоштовна для персонального застосування та має цілком достатні для частини домашніх користувачів можливості, та й освоїти її можна за лічені секунди.

Security Administrator 12.0

Розробник: Getfreefile

Розмір дистрибутива: 1,85 Мбайт

Робота під керуванням: Windows 9x/Me/NT 4/2000/XP/2003/Vista

Спосіб поширення http://www.softheap.com/download/secagent.zip)

Ціна: 69 дол.

Security Administrator – професійне рішення для керування доступом до комп'ютера, що дозволяє обмежити доступ до комп'ютера та всіх його важливих налаштувань (рис. 1) як загалом, так і для окремих користувачів. Можливе також повне блокування увімкненого ПК за відсутності користувача. Крім встановлення обмежень утиліта може застосовуватися контролю роботи користувачів на комп'ютері, оскільки веде статистику використання локальної мережі, Інтернету тощо.

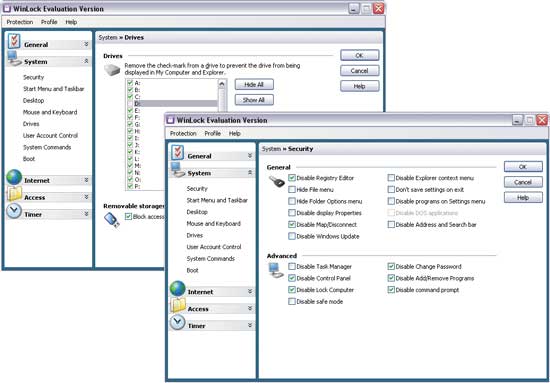

Мал. 1. Обмеження доступу до системних налаштувань та приховування дисків

у Security Administrator

Дане рішення стане в нагоді для встановлення широкого спектру обмежень доступу. З його допомогою неважко обмежити доступ до налаштувань робочого столу (заборонити зміну властивостей дисплея, приховати певні іконки та ін.) та вимкнути деякі пункти меню «Пуск», приховати панель завдань (усю чи лише окремі елементи). А також заборонити встановлення/видалення програм та обмежити можливості користувачів під час роботи в Інтернеті: заборонити зміну параметрів Internet Explorer, завантаження файлів, доступ до Інтернету з програм тощо. Передбачені й широкі можливості для захисту критичних налаштувань системи від змін - наприклад, можна заборонити редагування системного реєстру, активування режиму DOS, інсталяцію нових драйверів, додавання/видалення принтерів, копіювання/переміщення файлів у системних папках та видалення файлів та папок з папки «Мій комп'ютер» . А також приховати в меню «Пуск» панель керування, принтери, підключення до мережі та команду «Виконати». При необхідності панель керування можна приховувати не повністю, а частково, сховавши найкритичніші з точки зору несанкціонованої зміни елементи, такі як «Система», «Властивості екрану», «Мережа», «Паролі» та «Принтери». Так само нескладно приховати локальні, мережні та USB-диски, заборонити пропалення та автопрогравання компакт-дисків, блокувати використання гарячих клавіш Windowsта запуск конкретних програм, а також приховати зазначені папки - дані папки стануть невидимими в папці «Мій комп'ютер», провіднику та діалогових вікнах Open/Save Windows-програм.

WinLock 5.0

Розробник: Crystal Office Systems

Розмір дистрибутива: 2,65 Мбайт

Робота під керуванням: Windows 95/98/Me/NT 4.0/2000/XP/Vista

Спосіб поширення: shareware (30-денна демо-версія - http://www.crystaloffice.com/winlock.exe)

Ціна: WinLock - 21,95 дол.; WinLock Professional - 31,95 дол.

WinLock - зручне рішеннядля обмеження доступу до важливих системних ресурсів (рис. 2) та даних користувача, у тому числі у віддаленому режимі. Програма представлена у двох версіях: базовій WinLock та розширеній WinLock Professional (можливості базової версіїне дозволяють обмежувати доступ до веб-ресурсів та використовувати шифрування).

Мал. 2. Обмеження доступу до системних налаштувань та приховування дисків

у WinLock

За допомогою цього рішення можна заборонити доступ до системного реєстру, приховати в меню «Пуск» команди доступу до панелі керування, принтерів та мережевим підключеннямта повністю заблокувати доступ до відповідних системних папок та деяких інших папок («Мій комп'ютер», «Мої документи», кошика та ін.). А також встановити заборону на блокування комп'ютера і унеможливити зміну налаштувань панелі завдань, параметрів дисплея, мережевих налаштувань, додавання/видалення програм з меню «Пуск» та перейменування іконок на робочому столі. Так само просто встановити заборони на активування режиму DOS і завантаження Windows в безпечному режиміта заблокувати гарячі клавіші Windows (Alt+Ctrl+Del, Alt+Tab, Ctrl+Esc тощо). За бажання можна навіть обмежити можливості керування вікнами (наприклад, заборонити зміну їх розмірів та переміщення). Є в програмі та інструментарій для блокування доступу до змінних носіїв (CD/DVD-приводів, USB-пристроїв та ін.) та приховування відображення певних дисків у папці «Мій комп'ютер» та провіднику. Можна заблокувати запуск конкретних програм (download-менеджерів, ігор тощо) та заборонити доступ до певних файлів та папок (перші не можна буде відкрити для перегляду або редагування, а другі – відкрити, перейменувати або видалити). А також запобігти доступу до сумнівних веб-ресурсів (на базі білого списку дозволених сайтів та чорного списку заборонених) ключових слів) та встановити обмеження на час використання комп'ютера конкретними користувачами.

Deskman 8.1

Розробник: Anfibia Software

Розмір дистрибутива: 1,03 Мбайт

Робота під керуванням: Windows 2000/2003/XP/Vista

Спосіб поширення: shareware (30-денна демо-версія - http://www.anfibia-soft.com/download/deskmansetup.exe)

Ціна: персональна ліцензія - 25 євро; бізнес-ліцензія - 35 євро

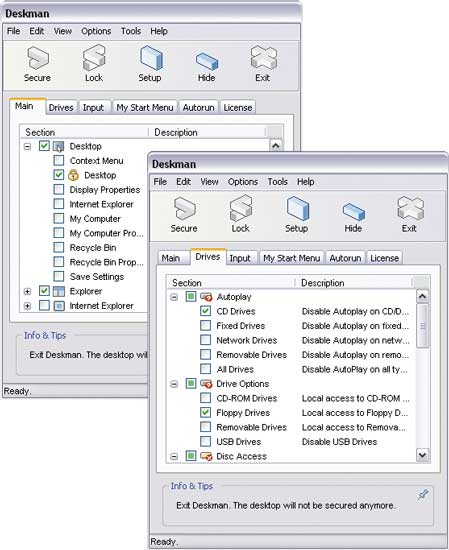

Deskman - простий інструмент для регулювання доступу до комп'ютера та його налаштувань (рис. 3), що дозволяє повністю блокувати ПК (включаючи клавіатуру, мишу та робочий стіл) або обмежувати доступ до тих чи інших функцій (для різних користувачів можливі індивідуальні обмеження).

Мал. 3. Налаштування обмежень у Deskman

Скориставшись цим рішенням, можна обмежити доступ до налаштувань робочого столу (наприклад, заборонити зміну властивостей дисплея, видалення іконок, виклик контекстного меню та ін.), провідника Windows, панелі завдань, налаштувань Internet Explorer та заборонити зміну різних елементів меню «Пуск». А також обмежити доступ до панелі керування та інших критичних параметрів налаштування системи - наприклад, заборонити видалення мережевих дисків, заблокувати перезавантаження і вимкнення комп'ютера тощо. При необхідності нескладно заблокувати всі або тільки певні гарячі клавіші Windows (Alt+Ctrl+Del, Alt+Tab, Ctrl+Esc та ін.) та налаштувати утиліту на автоматичне видалення нових записів з автозапуску для запобігання дії вірусів, adware- та spyware-модулів . Можливе встановлення заборони на використання іншими користувачами конкретних жорстких дисківта змінних носіїв (CD/DVD-приводів, USB-пристроїв, дисководів та ін.), блокування автопрогравання компакт-дисків та їх пропалення. Налаштовувати обмеження можна через встановлені профілі (це зручніше для новачків і набагато швидше) або вручну.

My Simple Desktop 2.0

Розробник: Anfibia Software

Розмір дистрибутива: 1, 76 Мбайт

Робота під керуванням: Windows XP/Vista

Спосібпоширення: My Simple Desktop Office Edition та My Simple Desktop School Edition - shareware (30-денна демо-версія - http://www.mysimpledesktop.com/downloads.sm.htm); My Simple Desktop Home Edition – freeware (http://www.mysimpledesktop.com/download/msdsetup_home.exe)

Ціна: My Simple Desktop Office Edition - 32 євро; My Simple Desktop School Edition – 20 євро; My Simple Desktop Home Edition – безкоштовно (тільки для персонального застосування)

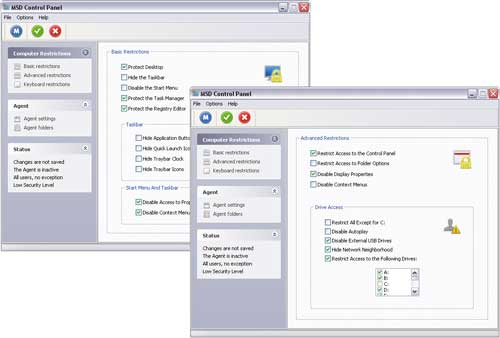

My Simple Desktop - дуже проста програмадля обмеження доступу до комп'ютера та його налаштувань (мал. 4). Вона представлена у трьох редакціях: платних My Simple Desktop Office Edition та My Simple Desktop School Edition та безкоштовної My Simple Desktop Home Edition (можливості редакцій повністю ідентичні).

Мал. 4. Встановлення обмежень доступу у My Simple Desktop

За допомогою цієї утиліти можна захистити від змін робочий стіл, панель завдань та меню «Пуск», унеможливити внесення змін до налаштувань дисплея та контекстного меню провідника. А також заборонити доступ до панелі керування, властивостей папок та системного реєстру та заблокувати використання гарячих клавіш Windows та правої кнопки миші. У плані обмеження доступу до пристроїв передбачено заборону використання стаціонарних дисків і зовнішніх USB-пристроїв, а також приховування мережних дисків і блокування автопрогравання компакт-дисків. За потреби можна встановити обмеження на час використання комп'ютера – однакове для всіх користувачів, за винятком адміністратора. Налаштування обмежень здійснюється шляхом призначення одного з встановлених профілів або вручну.

Обмеження доступу до пристроїв

Вбудовані механізми розподілу прав доступу та завдання політик безпеки в операційних системах сімейства Windows (крім Windows Vista) не дозволяють контролювати доступ інших користувачів до потенційно небезпечних пристроїв (USB-пристроїв, CD/DVD-накопичувачів, FireWire та інфрачервоним портамта ін.). Звичайно, можна відключити подібні пристрої в BIOS, але це не вихід, так як для роботи з відключеним пристроєм (якщо це потрібно) доведеться щоразу звертатися до BIOS і знову вмикати його, що досить довго і дуже незручно.

Набагато розумніше здійснювати контроль доступу до пристроїв за допомогою додаткових програм, які можуть бути різними. Нерідко можливість приховування або блокування пристроїв передбачена в утилітах, призначених для керування доступом до налаштувань операційної системи, включаючи розглянуті нами. Щоправда, можливості обмеження доступу до пристроїв у них невеликі: контролювати доступ можна далеко не до всіх небезпечних пристроїв, а вже про контроль носіїв не йдеться. Набагато більшу функціональність у цьому плані мають утиліти - блокувальники доступу до пристроїв та спеціалізовані рішення для захисту системи від витоків корпоративної інформації. Як приклад ми розглянемо програми DeviceLock, USB Lock Standard та ID Devices Lock. Найфункціональнішою з них є програма DeviceLock, за допомогою якої можна контролювати (а не лише блокувати) доступ окремих користувачів та груп користувачів практично до будь-яких потенційно небезпечних пристроїв (і навіть носіїв), але вона орієнтована переважно на системних адміністраторів. Можливості двох інших утиліт набагато скромніші, але їх цілком достатньо для більшості користувачів.

DeviceLock 6.3

Розробник: ЗАТ «Смарт Лайн Інк»

Розмір дистрибутива: 39,7 Мбайт

Робота під керуванням: Windows NT/2000/XP/Vista

Спосіб поширення: shareware (30-денна демо-версія - http://www.devicelock.com/ru/dl/download.html)

Ціна: 1300 руб.

DeviceLock - спеціалізоване рішення для організації системи захисту від витоків корпоративної інформації, що дозволяє контролювати доступ до всього спектру потенційно небезпечних пристроїв: USB-портів, дисководів, CD/DVD-приводів, а також FireWire, інфрачервоних, паралельних та послідовних портів, Wi-Fi- та Bluetooth-адаптерам, стрічковим накопичувачам, КПК та смартфонам, мережним та локальним принтерам, внутрішнім та зовнішнім змінним накопичувачам та жорстким дискам. Програма має централізовану систему віддаленого керування, що забезпечує доступ до всіх функцій з робочого місця адміністратора системи. Реалізується подібне керування за допомогою додаткової консолі DeviceLock Enterprise Manager або через групові політики Actvie Directory, що дозволяє автоматично встановлювати DeviceLock на нові комп'ютери, що підключаються до корпоративної мережі, та здійснювати налаштування для нових комп'ютерів в автоматичному режимі.

Можливе або повне блокування певного типу пристроїв, або часткове, тобто відповідно до білого списку носіїв (рис. 5), при якому доступ до деяких носіїв буде дозволений незважаючи на блокування відповідного типу пристрою. Дозволяється також завдання режиму «тільки читання» та захист дисків від випадкового чи навмисного форматування. Передбачено призначення різних прав доступу до пристроїв та портів вводу-виводу для окремих користувачів та груп користувачів з можливістю встановлення контролю залежно від часу та дня тижня. За необхідності можна протоколювати всі дії користувачів із пристроями та файлами (копіювання, читання, видалення тощо) шляхом виконання тіньового копіювання.

![]()

Мал. 5. Налаштування обмежень доступу до пристроїв відповідно

з білим списком носіїв у DeviceLock

USB Lock Standard 3.4.1

Розробник: Advanced Systems International SAC

Розмір дистрибутива: 2,02 Мбайт

Робота під керуванням: Windows XP/Vista

Спосіб поширення: shareware (10-денна демо-версія - http://www.advansysperu.com/down_st.php)

Ціна: 44 дол.

USB Lock Standard - зручний інструментдля блокування доступу (рис. 6) до всіх типів змінних носіїв: USB-портів (USB-дисків, iPods, MP3-плеєрів та ін.), Zip-пристроїв, дисководів, CD/DVD-накопичувачів, Bluetooth-адаптерів та пристроїв читання смарт-карток (CF, SD, MMC, XD та ін.). Він дозволяє повністю блокувати доступ до цих пристроїв або зробити це частково, відкривши доступ для авторизованих пристроїв. Для скасування блокування потрібно знання пароля або USB-ключ. Операції із незаблокованими пристроями фіксуються у логах.

Мал. 6. Блокування доступу

до CD/DVD-накопичувачів у USB Lock Standard

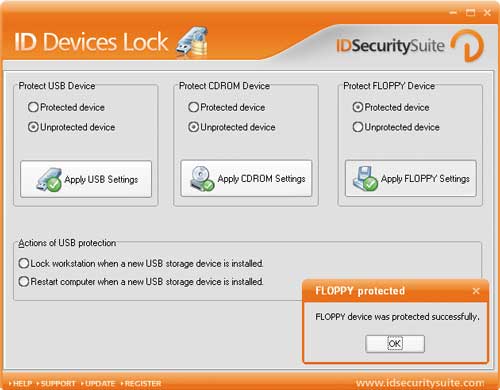

ID Devices Lock 1.2

Розробник: ID Security Suite

Розмір дистрибутива: 1,47 Мбайт

Робота під керуванням: Windows 98/NT/2000/XP/Vista

Спосіб поширення http://www.idsecuritysuite.com/files/iddeviceslocksetup.exe)

Ціна: 37 дол.

ID Devices Lock - проста утилітадля обмеження доступу (рис. 7) до USB-пристроїв, CD-накопичувачів та дисків шляхом заборони копіювання на них даних, що дозволяє запобігти витоку інформації на мобільних носіях. Для скасування блокування потрібне знання пароля.

Мал. 7. Обмеження доступу до дисководу в ID Devices Lock

Повне блокування комп'ютера без користувача

Найпростіший спосіб блокувати доступ до увімкненого комп'ютера - встановити пароль на заставку, але це не найкращий варіант, оскільки при перезавантаженні пароль із заставки без проблем можна зняти. Набагато надійніше повністю заблокувати комп'ютер за допомогою спеціальних програмних засобів, які унеможливлять доступ до будь-яких елементів комп'ютера, включаючи клавіатуру, мишу та робочий стіл. Після цього переглянути будь-яку інформацію, запустити програми, отримати доступ до файлів і папок (включаючи відкриті на даний момент) і навіть перезавантажити комп'ютер шляхом натискання клавіатурної комбінації Ctrl+Alt+Del буде вже неможливо. Розблокувати комп'ютер можна лише знаючи пароль користувача, а звичайне перезавантаження (навіть у безпечному режимі) або збій у живленні не призведуть до зняття захисту.

Подібне блокування комп'ютера зазвичай забезпечується за допомогою вузькоспеціалізованих утиліт: Desktop Lock, Lock My PC та аналогічних, проте такі можливості можуть надаватися і в програмах, призначених для встановлення різного роду обмежень доступу, зокрема в Security Administrator та Deskman.

Desktop Lock 7.2.1

Розробник: TopLang software

Розмір дистрибутива: 792 Кбайт

Робота під керуванням: Windows NT/2000/XP/2003/Vista

Спосіб поширення: shareware (15-денна демо-версія - http://www.toplang.com/dlsetup.exe)

Ціна: 24,95 дол.

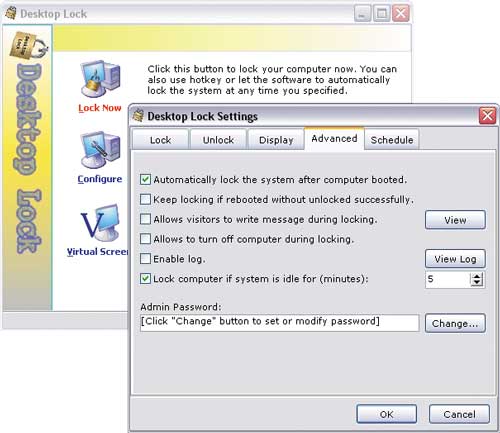

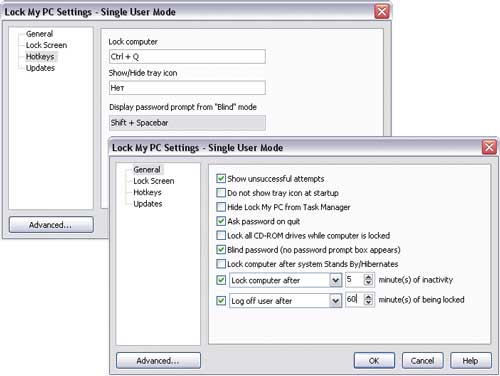

Desktop Lock – утиліта для блокування комп'ютера (рис. 8) на час відсутності користувача. Установка блокування проводиться з самої утиліти шляхом натискання певної комбінації клавіш автоматично вказане користувачемчас або, у разі неактивності користувача, після закінчення заданого терміну. Введення комп'ютера в заблокований режим може супроводжуватися запуском скрінсейвера, програванням аудіо- або відеофайлу, що розумно, наприклад, на виставках під час демонстрації корпоративних презентацій. При блокуванні вимикається миша та стає неможливим використання основних клавіатурних комбінацій. Для виходу із заблокованого режиму потрібно натиснути секретну клавіатурну комбінацію або клавішу миші з введенням пароля. За бажання можна налаштувати утиліту на фіксування коротких повідомлень від інших користувачів, які підходили до комп'ютера під час відсутності його власника та побажали щось написати.

Мал. 8. Налаштування параметрів блокування комп'ютера у Desktop Lock

Lock My PC 4.7

Розробник: FSPro Labs

Розмір дистрибутива: 1,4 Мбайт

Робота під керуванням: Windows 2000/XP/2003/Vista

Спосіб поширення: shareware (30-денна демо-версія - http://www.fsprolabs.com/download/distr/lmpc.zip)

Ціна: персональна ліцензія - 19,95 дол.; бізнес-ліцензія – 29,95 дол.

Lock My PC - інструмент для блокування комп'ютера (рис. 9) під час відсутності користувача. Заблокувати комп'ютер нескладно - достатньо двічі клацнути мишею на відповідному значку в системному треї або натиснути особливу клавіатурну комбінацію. Можливе автоматичне блокування після заданого часу неактивності користувача. При блокуванні відключаються миша та CD/DVD-приводи (це не дозволить вийняти з них компакт-диски) і стає неможливим використання основних клавіатурних комбінацій: Ctrl+Alt+Del, Alt+Tab та ін. На заблокованому комп'ютері як скрінсейвери можуть демонструватися будь-які , у тому числі створені самостійно, зображення у форматах GIF, JPEG, BMP та animated GIF. Розблокувати комп'ютер можна лише знаючи пароль користувача або адміністратора.

Мал. 9. Налаштування параметрів блокування комп'ютера у Lock My PC

Захист персональної інформації

Існує кілька способів захисту персональних даних від несанкціонованого доступу: можна стиснути папки та файли в захищеному паролем архіві; приховати їх; помістити до секретної папки, доступ до якої для інших користувачів буде закритий паролем; зашифрувати чи створити віртуальний зашифрований диск, який і записувати свої секретні матеріали. Вибір найкращого способу залежить від ситуації, проте в більшості випадків найкращим є варіант приховування та шифрування папок і файлів, тому в цій статті ми тільки їм і обмежимося.

Теоретично приховувати папки та файли можна за допомогою вбудованих можливості Windows- для цього достатньо у властивостях відповідних об'єктів увімкнути атрибут «Прихований». Приховані таким чином папки і файли не будуть видно в провіднику іншим користувачам системи, але лише за умови, що у властивості батьківських папок, що їх містять, включений прапорець «Не показувати приховані файлита папки». У принципі, цього може бути достатньо захисту даних від непідготовлених користувачів. Однак, приховані подібним чином об'єкти будуть видно в додатках, які не використовують стандартний діалог для відображення файлів і папок (FAR, Total Commanderі т.п.), тому подібний захист не надто гарний.

Більш надійним варіантом захисту даних вбудованими засобами Windows є використання шифрованої файлової системи EFS (Encrypting File System, EFS), що дозволяє шифрувати файли шляхом включення для них у провіднику опції «Шифрувати вміст для захисту даних» (Властивості = Загальні = Додатково). Прочитати зашифровані таким способом файли без знання пароля неможливо, проте система EFS дозволяє захищати папки та файли тільки в файловій системі NTFS.

З цих причин для захисту персональних папок та файлів краще користуватися спеціалізованими утилітами. Дані рішення дозволять надійніше приховувати папки та файли (вони не будуть видно при вимкненні прапорця «Не показувати приховані файли та папки»), а також блокувати доступ до них. Більш того, деякі з таких утиліт також дають можливість шифрувати дані, що забезпечить їх захист від інших користувачів навіть при завантаженні Windowsв безпечному режимі, завантаження в інший операційній системіабо на іншому комп'ютері (якщо на нього попередньо буде встановлено жорсткий дискіз захищеною інформацією). Як приклади ми розглянемо програми Folder Lock, Folder Guard та Hide Folders XP. Перша забезпечує найвищий рівень захисту даних, що шифруються, друга додатково надає інструментарій для захисту базових налаштувань ОС від змін. Пакет Hide Folders XP помітно поступається названим рішенням за своїми можливостями, але має російськомовний інтерфейс і пропонується російськомовним користувачам за дуже привабливою ціною.

Folder Lock 6.0.1

Розробник: NewSoftware Professionals, Inc.

Розмір дистрибутива: 2,78 Мбайт

Робота під керуванням: Windows 2000/XP/2003/Vista

Спосіб поширення: shareware (20-денна демо-версія - http://dl.filekicker.com/nc/file/130083-0M78/folder-lock.exe)

Ціна: 35,95 дол.

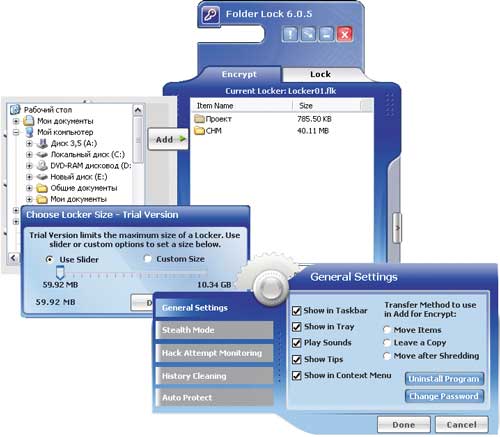

Folder Lock - ефективне та надійне рішення для захисту персональних файлів, папок (мал. 10) та дисків шляхом встановлення на них пароля, приховування та шифрування (алгоритм AES з 256-бітним ключем). Для більшої безпеки в даному рішеннідопускається застосування блокування та шифрування одночасно - захищені таким способом файли не відображаються у провіднику та додатках і повністю недоступні, тому що отримати доступ до них без знання пароля не можна навіть у разі завантаження в DOS, у безпечному режимі Windows, з іншого ОС чи іншому комп'ютері. На випадок, якщо пароль забуто, передбачено можливість отримання доступу до даних за реєстраційним ключем. Вихідні дані, які потрібно захистити, можуть бути не тільки на жорсткому диску, але і на USB-носіях, картах пам'яті, дисках CD-RW, дискетах і ноутбуках. А процес встановлення передбаченого захисту може виконуватися автоматично у разі неактивності комп'ютера. У спеціальному режимі Stealth Mode програма вміє приховувати всі сліди, що свідчать про встановлення на комп'ютері захисту даних: перешкоджає відображенню власних ярликів на робочому столі та в меню «Пуск», приховує дані про інсталяцію/деінсталяцію у відповідному розділі панелі управління, очищує історію обміну та ін. Крім того, з метою більшої безпеки програма веде облік усіх невдало введених для зняття захисту паролів, що дозволяє користувачеві вчасно зафіксувати прояв нездорового інтересу до власного комп'ютера з боку інших користувачів.

Мал. 10. Робота із захищеними папками у пакеті Folder Lock

Folder Guard 7.6

Розробник: WinAbility Software Corporation

Розмірдистрибутива: Folder Guard Editions та Folder Guard x64 Edition - 1,8 Мбайт; Folder Guard Professional Edition – 2,5 Мбайт

Робота під керуванням: Windows 2K/XP/2003/Vista

Спосіб поширення: shareware (30-денна демо-версія - http://www.winability.com/folderguard/editions.htm)

Ціна: Folder Guard Editions та Folder Guard x64 Edition - 39,95 дол.; Folder Guard Professional Edition - 59,95 дол.

Folder Guard - просте та зручне рішення для обмеження доступу до папок та файлів, а також запобігання доступу до ряду налаштувань Windows. Воно представлено у трьох версіях: Folder Guard Editions, Folder Guard x64 Edition та Folder Guard Professional Edition. Перша версія працює в 32-розрядних версіях Windows, друга - у 64-розрядних, а третя - і в тих, і в інших.

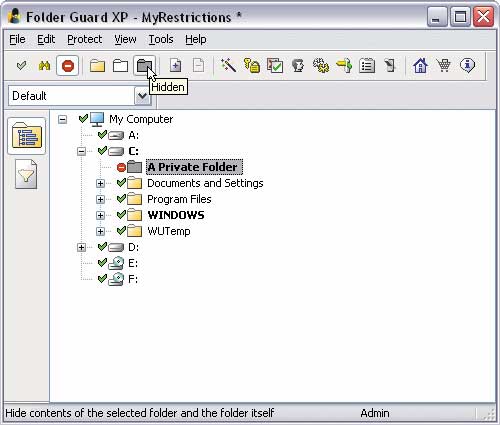

Обмеження доступу до персональних даних здійснюється шляхом їх приховування (рис. 11), встановлення режиму «лише читання» чи блокування. При цьому приховування реалізовано у двох варіантах: можна зробити папки та файли прихованими або призначити їх порожніми (Empty). У другому випадку папки будуть видимими, але при відкритті виявляться порожніми, хоча насправді містять інформацію - даний варіант захисту підходить для стандартних папок Windows, повне приховування яких свідчить про те, що інформацію на комп'ютері заблоковано, що небажано. Захищені папки без пароля не будуть доступні іншим користувачам системи навіть при завантаженні Windows у безпечному режимі, правда для цього потрібно зробити деякі установки в програмі. На випадок, якщо пароль забуто, передбачено функцію його відновлення за допомогою безкоштовної утиліти Emergency Recovery (http://www.winability.com/folderguard/eru.htm). Реалізовано також можливість роботи програми у прихованому режимі (Stealth Mode), у якому її власні ярлики і файли виявляться прихованими.

Мал. 11. Приховування папки у Folder Guard

За допомогою Folder Guard також можна захистити базові налаштуванняОС від коригування (рис. 12) – зокрема закрити доступ до властивостей панелі завдань, меню «Пуск» та ряду інших вікон, заборонити збереження властивостей дисплея (якщо вони були змінені), заблокувати зміну властивостей папок та налаштувань Internet Explorer, не показувати на робочий стіл ікон. А також запобігти зміні критичних для роботи системи параметрів шляхом закриття доступу до панелі керування та встановлення серії заборон: доступу до системного реєстру, додавання/видалення принтерів, використання команди «Виконати» тощо. Можна також приховати у вікні «Мій комп'ютер», провіднику та стандартних діалогових вікнах Open/Save певні дискита блокувати запис CD/DVD-дисків. Для різних користувачів можливий різноманітний набір подібних обмежень.

Мал. 12. Встановлення обмежень на доступ до Windows-налаштувань

у Folder Guard

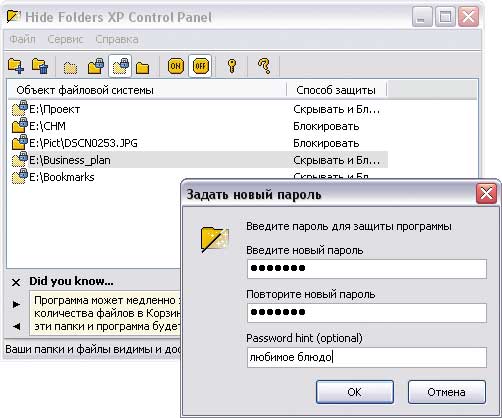

Hide Folders XP 2.9.8

Розробник: FSPro Labs

Розмір дистрибутива: 1,23 Мбайт

Робота під керуванням: Windows 2000/XP/2003/Vista

Спосіб поширення: shareware (30-денна демо-версія - http://www.fsprolabs.com/download/distr/hfxp.zip)

Ціна: 29,95 дол. (у магазині Softkey.ru - 400 руб.)

Hide Folders XP - проста програма для захисту папок та файлів (рис. 13) від несанкціонованого доступу шляхом їх приховування та/або блокування. Захищені папки не будуть доступні іншим користувачам, включаючи адміністратора системи, навіть під час завантаження Windows у безпечному режимі. При цьому захищеними від видалення виявляться не тільки захищені папки та файли, але й папки, що містять їх. А для того, щоб інші користувачі не здогадалися про наявність на комп'ютері захищених даних, програма може видаляти сліди про встановлений захисті вміє приховувати саму себе (може не відображатися в списку програм, що часто завантажуються, не показувати рядок про деінсталяцію в панелі управління, приховувати себе в списку запущених процесівта ін.).

Мал. 13. Робота із захищеними файлами у середовищі Hide Folders XP

Мені здається, що в цій ситуації може спрацювати такий рецепт: необхідно створити дві групи, назвемо їх PCComission та UserComission.

Включити до їх складу комп'ютери та користувачів відділу комісії відповідно.

Далі створити об'єкт групової політики і долучити до OU SUS, відібравши право apply policy у групи Auth Users, додавши його замість цього групі PCComission. Після цього у властивостях політики, використовуючи механізм обмеження членства у групах, виключити з локальної групи Users доменну групу Domain Users, але додати групу UserComission

Вадим, я вказав, що ви помиляєтеся тому, що ваш рецепт не спрацює: виключення доменних користувачів із вбудованої групи користувачів комп'ютера не обмежить доменних користувачів у локальному вході на цей комп'ютер. От і все. Не ображайтеся, але Ваше "Мені здається, що..." потрібно перевіряти раніше, пропонуючи як рецепт. Згадайте/ознайомтеся зі станом типового членства "Builtin\Users" на рядовому комп'ютері у складі домену AD, про привілеї, нарешті...Так, і ось ще що, не треба самому практикувати, а тим більше радити недосвідченому адміністратору, змінювати еталонну модель безпеки без вагомих причин. По-перше, цим Ви залучите більше проблем, ніж отримаєте бонусів, а по-друге – це може позбавити Вас технічної підтримки!

Вадиме, якщо Ви зможете пояснити, в чому я помиляюся - я Вам буду вдячний. :)

Add: Вадим, і щодо об'єкта політики. Ну, хай би ОГП хоч 10 мегабайт у SYSVOL і стільки ж у контейнері AD займав – і що? Реплікація - оптимізована, клієнт не по п'ять разів на день ОДП заново завантажує, а адміністратор не змінює його від нічого робити - адже? Загалом, краще створити більше ОГП, а часто - тільки так і можливо, ніж у вінегреті колупатися.

Дякую моїй дружині Каті, Клевогін С.П., Козлову С.В., Муравлянникову Н.А., Нікітін І.Г., Шапіро Л.В. за мої знання! :)

Дмитре, взагалі-то я пояснив уже в одному з попередніх постів цієї гілки: 21 серпня 2009 р. 10:26.

Ну, давайте ще раз. Моя пропозиція складалася з ідеї змінити, використовуючи механізм Restricted Groups, склад локальної групи Users/Користувачі на комп'ютерах відділу комісії, щоб користувачі відділу продажів не могли на них логінуватися (адже саме через членство в цій групі вони мають таке право). Я, правда, недбало сформулював цю думку, правильно було сказати не "виключити з локальної групи Users доменну групу Domain Users", а "очистити локальну групу Users", але суті це не змінюєоскільки політика при її застосуванні саме чистить групу перед додаванням явно вказаної в розділі Restricted Groups. Тож у разі пам'ятати дефолтний склад групи необов'язково. Хоча й не завадить;) А привілеї я не тільки пам'ятаю, а й якраз пропоную використовувати, а саме Allow Logon Locally.

Якщо Вам ще щось незрозуміло, запитайте конкретно - постараюсь пояснити зрозуміліше.

Дмитре, деякі бонуси я і сам бачу. А від яких проблем Ви мене та інших недосвідчених адміністраторів застерігаєте у зв'язку зі зміною складу групи Users?

І поясніть мені заради бога, як це може вплинути на технічну підтримку? І чию?

Ну, і щодо розміру об'єкта політики. Якщо Вам не доводилося при обстеженні інфраструктури замовника виявляти контролер, що знаходиться за каналом 128к і не реплікувався майже весь термін життя об'єктів, то Вам нелегко буде зрозуміти моє занепокоєння;) Це при тому, що кількість об'єктів GPO була більше 100.

І Ваше твердження про те, що "краще створити більше ОГП, а часто - тільки так і можливо", мені, наприклад, не очевидно.

Я прихильник протилежної точки зору: якщо є два варіанти розв'язання задачі, шляхом створення групи чи ДПО, вибираю перший.

Мені так зручніше реалізовувати делегування повноважень. Та й тривалість процесу завантаження \ логіна безпосередньо залежить від числа застосовуваних ДПО. Але, повторюся, це справа смаку.

Сподіваюся, із технічною частиною питання прояснено.

Тоді, Дмитре, кілька слів щодо етики дискусії.

1. Якщо Ви висловили свою думку про мою неправоту, то хотілося б у тому ж посту побачити і аргументацію такої думки.

2. " Не ображайтеся, але Ваше "Мені здається, що..." потрібно перевіряти раніше, пропонуючи як рецепт."Так ось, я не полінувався і ще раз перевірив - рецепт працює. А Ви самі перевіряли, перш ніж стверджувати, що "рецепт не спрацює"? Так що повертаю Вам Ваші ж слова: перш, ніж що-небудь безапеляційно заявляти , непогано б свою заяву перевірити експериментом

3. Дякую Вам за Ваші поради, але я про них Вас не просив. Хоча не виключаю, що колись і звернуся:)

Хай простить мене Vitaliy Shestakov за черговий флейм.