Sind Sie es leid, dass Windows 7,8,10 langsam lädt? JA, je länger das Betriebssystem installiert wird, desto mehr beginnt dieses Thema zu quälen. Computer werden immer leistungsfähiger und produktiver, gleichzeitig steigen aber auch die Anforderungen an Programme, die für neue Geräte entwickelt werden. Beispielsweise startet Windows XP auf derselben Hardware um eine Größenordnung schneller als Windows 7/10.

Verzichten Sie also jetzt auf neue Funktionen, um das Laden zu beschleunigen Betriebssystem? Nein, zum Glück gibt es knifflige und weniger knifflige Tricks, die uns bei der Lösung dieses Problems helfen. In diesem Artikel erfahren Sie, wie Sie die Zeit programmatisch reduzieren können Windows-Boot bis zu 20 Sekunden oder weniger.

Schritt eins: Dienstleistungen und Prozesse

Im Windows-Betriebssystem werden häufig unnötige Dienste gestartet, die das Laden und den Betrieb des Systems verlangsamen. Es gibt auch Unterstützung für eine Vielzahl von Hardware, sodass die Dienste, die dafür sorgen, dass es ordnungsgemäß funktioniert, bereits beim System beginnen. Wenn das System den Dienst natürlich für nicht erforderlich hält (da einfach kein entsprechendes Gerät auf dem Computer vorhanden ist), wird er natürlich deaktiviert. Aber das Starten, Überprüfen und Stoppen des Dienstes dauert immer noch.

Wir starten das Programm „Systemkonfiguration“, drücken dazu „Win + R“ und schreiben in das Fenster: msconfig und drücken Sie die Eingabetaste. Zum vorübergehenden Deaktivieren unnötige Dienstleistungen, gehen Sie zur gleichnamigen Registerkarte:

Sie müssen jedoch verstehen, welche Dienste deaktiviert werden können und welche weiterhin ausgeführt werden müssen. Für die meisten Dienste ist es einfach, Informationen im Internet zu finden, daher werde ich nicht näher darauf eingehen. Ich sage nur: Beeilen Sie sich nicht und schalten Sie alles aus, das kann sich negativ auf den Betrieb des Betriebssystems auswirken.

Mit der gleichen Logik deaktivieren wir Programme, die beim Systemstart geladen werden, auf der nächsten Registerkarte „Startup“. Weitere Details finden Sie in einem separaten Artikel. Sie müssen Ihren Computer neu starten, um die neuen Starteinstellungen zu übernehmen.

Schritt zwei, Registrierung

Es gibt eine Schwachstelle in Windows – die Registry. Es ist einfach so seit der Antike so, dass das Wichtigste so ist Windows-Einstellungen in einer hierarchischen Datenbank gespeichert. Sowohl die Ladegeschwindigkeit als auch der Betrieb des Windows-Betriebssystems insgesamt hängen direkt von der Geschwindigkeit ab, mit der das Betriebssystem die erforderlichen Einträge in der Registrierung findet.

Es ist nicht ungewöhnlich, dass Programm-Deinstallationsprogramme ineffektiv arbeiten und in der Registrierung Einträge über deren Vorhandensein und Funktion hinterlassen (Parameter, registrierte Bibliotheken, Bindung an bestimmte Dateierweiterungen usw.). Solche Datensätze können als Müll betrachtet werden und die Datenbank überladen. Und Sie müssen diesen Müll loswerden, wofür Sie Dienstprogramme wie zum Beispiel verwenden sollten Reg-Organisator, CCleaner, Ashampoo WinOptimizer und andere.

Starten Sie CCleaner, gehen Sie zum Abschnitt „Registrierung“, klicken Sie auf „Nach Problemen suchen“ und wenn Sie fertig sind, klicken Sie auf „Ausgewählte beheben“:

Während einer solchen Bereinigung, und auch einfach während Windows läuft, unterliegt die Registry ständig einer Fragmentierung. Das bedeutet, dass Sie die Registrierung DEFRAGMENTIEREN müssen. Dies kann mit dem Defraggler-Programm desselben Entwicklers erfolgen. Ich werde es jedoch tun wichtiger Hinweis dass in einigen Fällen das „Reinigen“ der Registrierung wichtige Parameter beeinträchtigen kann. Stellen Sie daher sicher, dass Sie zuerst und bei Problemen in Windows funktioniert Sie können sofort zu Ihrem vorherigen Zustand zurückkehren.

Schritt drei, der wichtigste

Jetzt können Sie damit beginnen, den Ladevorgang des Systems und der Programme tiefgreifend zu optimieren. Während der Anwendungsausführung können viele Nebenwirkungen auftreten, wie z. B. langes Laden zusätzlicher Bibliotheken und Routinen, bedingte Verzweigungsvorhersage, Cache-Fehler und dergleichen. Die Analyse solcher Daten wird als Profiling bezeichnet.

Da das betreffende Betriebssystem von Microsoft erstellt wurde, verwenden wir einen Profiler derselben Firma – Windows Performance Toolkit. Seit Kurzem ist dieses Tool Teil des Windows SDK. Auf der Seite Microsoft Sie können den Web-Installer herunterladen.

Es ist nicht notwendig, alle mitgelieferten Komponenten zu installieren, man kommt lediglich mit dem Windows Performance Toolkit aus

Mit diesem Tool können Sie den Start des Betriebssystems von Anfang an verfolgen. Wir benötigen die ausführbare Datei „xbootmgr.exe“, die sich in dem Ordner befindet, in dem Sie das Windows Performance Toolkit installiert haben; standardmäßig befindet sie sich im Verzeichnis „C:\Programme\“. Microsoft Windows Leistungs-Toolkit.“

Sehen Sie sich das Video an oder lesen Sie den Artikel weiter:

Um das Dienstprogramm aufzurufen, führen Sie xbootmgr.exe mit einem Parameter aus. Der Parameter „-help“ zeigt beispielsweise eine Liste aller möglichen Funktionen an. Drücken Sie dazu die Tasten „Win + R“ oder gehen Sie in das Menü „Start -> Ausführen“ und geben Sie den Befehl in das Fenster ein:

xbootmgr –help

Es ist nicht notwendig, den Pfad zur Datei hinzuzufügen, wenn sie wie folgt beginnt:

Nur zum Spaß, wenn Sie sehen möchten, wie sich Ihr System beim Einfahren verhält dieser Moment, und führen Sie dann den Befehl aus:

xbootmgr -trace boot

Es startet Ihren Computer neu und sammelt während des Startvorgangs Daten. Das Ergebnis ihrer Arbeit ist in der Akte einsehbar boot_BASE+CSWITCH_1.etl, den xbootmgr in seinem eigenen Ordner oder im Ordner „C:\Benutzer\IhrName“ speichert. Diese Datei enthält alle Informationen über das Verhalten von Programmen beim Systemstart, Sie können viele interessante Dinge sehen. Doppelklicken Sie dazu auf die Datei, um den Analyser zu öffnen:

Wenn Sie interessiert sind, lesen Sie die Informationen. Hier erfahren Sie alles im Detail über den Download-Vorgang: Wie viele Sekunden dauerte es, um jeden Vorgang zu starten, wie wurden Computerressourcen verwendet usw.

Kommen wir nun zur Sache – beginnen wir mit der automatischen Analyse und Beschleunigung des Windows-Ladevorgangs. Führen Sie den Befehl aus:

xbootmgr -trace boot –prepsystem

Während der Optimierung werden standardmäßig 6 Neustarts durchgeführt und 6 Dateien mit Informationen über das Verhalten von Programmen bei jedem Neustart werden im selben Verzeichnis gespeichert. Dieser gesamte Prozess ist ziemlich langwierig, erfordert jedoch keine Beteiligung des Benutzers. Sie können erfolgreich zu Mittag essen, während das Programm läuft. Und vergessen Sie nicht, zunächst zu prüfen, ob auf dem Laufwerk „C:“ noch ein paar Gigabyte freier Speicherplatz vorhanden sind!

Nach dem Neustart werden Meldungen in einem weißen Fenster angezeigt, zum Beispiel „Verzögerung für Boot-Trace 1 von 6“ mit einem Countdown:

In diesem Fall müssen Sie nicht versuchen, an Ihrem Laptop zu arbeiten, sondern warten einfach. Weitere Meldungen werden angezeigt. In der zweiten Phase blieb das Fenster „System wird vorbereitet“ etwa 30 Minuten lang hängen, während der Prozessor mit nichts belastet wurde, aber dann erfolgte ein Neustart und die restlichen Phasen gingen schnell vonstatten. In Wirklichkeit kann der gesamte Vorgang eine Stunde dauern.

Was macht Xbootmgr? Es deaktiviert unnötige Dienste und Prozesse nicht, wie es scheint. Xbootmgr optimiert das Booten, sodass jederzeit die maximalen Computerressourcen genutzt werden. Damit es nicht passiert, wenn der Prozessor zu 100 % ausgelastet ist und die Festplatte ruht, oder umgekehrt. Kommt auch vor. Nach dem letzten Neustart müssen Sie nichts mehr tun, Windows startet und arbeitet sogar schneller.

Schritt vier, gefährlich

Sowohl in den Sieben als auch in XP (obwohl dies nicht jedem bewusst ist) gibt es Unterstützung Multi-Core-Prozessoren. Es ist nicht klar, warum das System selbst beim Start nicht immer in der Lage ist, alle verfügbaren Ressourcen zu nutzen, sondern diese erst zu nutzen beginnt, wenn es bereits vollständig geladen ist und der Benutzer mit der Arbeit begonnen hat.

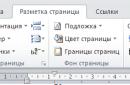

Das bedeutet, dass wir ihr helfen müssen, die verfügbaren Ressourcen in den Systemstartparametern zu nutzen. Dazu müssen Sie sich mit der Konfiguration befassen. Öffnen Sie mit der Tastenkombination „Win + „R“ das Fenster „Ausführen“ und schreiben Sie den Befehl msconfig, klicken Sie auf „OK“. Wählen Sie im angezeigten Systemkonfigurationsfenster die Registerkarte „Download“.

Wählen Sie „Erweiterte Optionen“

Stellen Sie im erscheinenden Fenster die Parameter „Anzahl der Prozessoren“ und „Maximaler Speicher“ auf Maximum. Jetzt Achtung! Schließen Sie das Programm und öffnen Sie es erneut. Achten Sie darauf, dass der Wert „Maximaler Speicher“ nicht auf „0“ zurückgesetzt wurde. Wenn dies der Fall ist, deaktivieren Sie dieses Kontrollkästchen, andernfalls kann es zu Problemen mit dem System kommen startet überhaupt nicht. Neustart, fertig.

Hinweis: Wenn Sie sich entscheiden, RAM hinzuzufügen oder den Prozessor durch einen anderen (mit mehr Kernen) zu ersetzen, müssen die oben genannten Parameter geändert werden. Andernfalls wird das System einfach keinen zusätzlichen Speicher und/oder keine zusätzlichen Prozessorkerne verwenden.

1) Alle Daten werden gelöscht

2) Es wird ein vollständiger Festplattenscan durchgeführt

3) Das Festplattenverzeichnis wird bereinigt

4) Die Festplatte wird zum System

12. In einem mehrstufigen hierarchischen Dateisystem ...

1) Dateien werden in einem System gespeichert, das aus verschachtelten Ordnern besteht

2) Dateien werden in einem System gespeichert, das eine lineare Abfolge darstellt

13. Pfad zur Datei:

1) Dies ist ein benannter Bereich auf der Festplatte;

2) Dies ist eine Folge von Verzeichnisnamen, die durch das Zeichen „\“ getrennt sind.

3) Dies ist eine Liste der in einem Verzeichnis gesammelten Dateien;

4) Dies ist eine Liste der im Stammverzeichnis gesammelten Verzeichnisnamen.

14. Während des Archivierungsvorgangs werden Dateien...

1. Komprimiert ohne Informationsverlust

2. Wechseln Sie in freie Sektoren

3. In einen anderen Ordner kopiert

4. Aus dem Katalog entfernt

15. Während des Defragmentierungsprozesses der Festplatte wird in jede Datei Folgendes geschrieben:

1) In ungeraden Sektoren

2) In beliebigen Clustern

3) Obligatorisch in aufeinanderfolgenden Sektoren

4) In geraden Sektoren

16. Gerätetreiber:

1) Hierbei handelt es sich um Hardware, die mit einem Computer verbunden ist, um Ein-/Ausgabevorgänge durchzuführen.

2) dies Software, zum Anschluss von Ein-/Ausgabegeräten bestimmt;

3) Dies ist ein Programm, das Hochsprachen in Maschinencode übersetzt;

4) Dies ist ein Programm, mit dem Sie die Arbeitsgeschwindigkeit des Benutzers erhöhen können

17. Anwendungsprogramme

1) Programme zur Lösung spezifischer Probleme

2) Kontrollieren Sie den Betrieb der Hardware und stellen Sie Dienste für uns und unsere Anwendungssysteme bereit

3) Spiele, Treiber und Übersetzer

4) Auf Disketten gespeicherte Programme

18. Das Betriebssystem führt folgende Funktionen aus:

1) Sicherstellung der Organisation und Speicherung von Dateien;

2) Organisation eines Dialogs mit dem Benutzer, Verwaltung von Geräten und Computerressourcen;

3) Datenaustausch zwischen dem Computer und verschiedenen Peripheriegeräten;

4) Anschlüsse von Ein-/Ausgabegeräten.

19. Während des Ladevorgangs des Betriebssystems geschieht Folgendes:

1) Kopieren Sie Betriebssystemdateien von einer Diskette nach Festplatte

2) Betriebssystemdateien von CD auf Festplatte kopieren

3) Sequentielles Laden von Betriebssystemdateien in RAM

4) Kopieren des RAM-Inhalts auf die Festplatte

20. Systemfestplatte benötigt für:

1) Laden des Betriebssystems

2) Schützen Sie Ihren Computer vor Viren

3) Erstellen von Programmen mit GUI

4) Archivieren und Entarchivieren von Dateien

21. An der Spitze der Windows-GUI-Ordnerhierarchie steht der Ordner:

1. Stammverzeichnis der Festplatte

2. mein Computer

3. Netzwerkumgebung

4. Schreibtisch

22. Das Dialogfeld in Windows ist darauf ausgelegt

1) Dialog zwischen dem Benutzer und dem Computer;

2) Deinstallation des Programms;

3) das Programmsymbol anzeigen;

4) Zeigen Sie den Programmnamen an.

23. Existiert in Windows nicht

1) Programmfenster;

2) Fenster testen;

3) Dialogfelder;

4) Dokumentfenster.

24. Computer Virus Das…

1) Programme, die schädliche Aktionen reproduzieren und ausführen können, um Programme und Daten zu zerstören

2) Programme, die Fernsehprogramme infizieren können

3) Viren, die für die menschliche Gesundheit gefährlich sind

Kapitel 2

Verarbeitungstechnologie grafische Informationen

31. Alle Computerbilder werden in zwei Typen unterteilt:

1. Raster und Vektor

2. Schwarz - Weiß und Farbe

3. komplex und einfach

32. Rasterbild erstellt mit...

1. Punkte unterschiedlicher Farbe (Pixel)

2. Zeilen

3. Kreise

4. Rechtecke

33. Vektorbilder entstehen aus…

1. Objekte, die als grafische Grundelemente bezeichnet werden

2. Verschiedenfarbige Punkte (Pixel)

3. Zeilen und Spalten

4. Zeichnungen und Fotografien

34. Zur Bearbeitung digitale Fotos und gescannte Bilder, der beste Weg ist...

35. Um Zeichnungen, Diagramme und Zeichnungen zu erstellen, ist das beste Werkzeug ...

1. Rastergrafikeditor

2. Vektorgrafik-Editor

3. Computer-Zeichensystem

36. Grafikdateiformate bestimmen...

1. Methode und Form der Speicherung von Informationen in einer Datei

2. Bildqualität

3. Bildvolumen

4. Bilddimension

37. Im Vektor Grafikeditor gezeichnetes Objekt...

1. Behält weiterhin seine Individualität und kann im Design skaliert und verschoben werden

2. hört nach dem Ende der Zeichnung auf, als eigenständiges Element zu existieren und wird nur noch zu einer Gruppe von Pixeln in der Zeichnung.

38. Die häufigsten Anwendungen zur Entwicklung von Präsentationen sind...

1.Microsoft Steckdose

2.Microsoft Access

3. Microsoft Excel

4. Microsoft Word

39. Präsentationsdateien können gespeichert werden in…

1.ppt

2. PSD

3. tiff

4.Dok

Nr. 2.Aufgabe mit einer kurzen Antwort. Wie viele Informationen enthält es? Binärcode 10101010?

1.Was ist eine Datei?2.Aus welchen Teilen besteht ein Dateiname?

3.Wer oder was benennt die Datei?

4.Wer oder was weist eine Dateierweiterung zu?

5.Wie viele Zeichen darf ein Dateiname enthalten?

6.Wie viele Zeichen werden normalerweise für eine Dateierweiterung vergeben?

7.Was muss mit der Festplatte gemacht werden, damit Dateien darauf gespeichert werden können?

8.In welche Bereiche wird die Festplatte beim Formatieren unterteilt?

9.In welchem Fall ist das Dateisystem einstufig?

10.Wie schreibe ich den Pfad zu einer Datei auf?

11. Zu welcher Art von Software gehört das Betriebssystem?

12. Welche Informationen sollte das Betriebssystem haben, um den Zugriff auf Dateien zu organisieren?

13.Wo werden das aktuell laufende Programm und die verarbeiteten Daten gespeichert?

14.Wie heißt ein Katalog?

15.Wann startet das Betriebssystem?

16.Was ist ein Betriebssystem?

17.Wie heißt ein logisches Laufwerk?

18.Welches Verzeichnis wird als Root bezeichnet?

19.Wie nennt man den Zustand des Betriebssystems, wenn es keine Ergebnisse mehr produziert und nicht mehr auf Anfragen reagiert?

20.Was passiert mit den Betriebssystemdateien während des Bootvorgangs?

21. Der Benutzer, der von einem Verzeichnis in ein anderes wechselte, besuchte nacheinander die Verzeichnisse LESSONS, CLASS, SCHOOL, D:\, MYDOC, LETTERS. Bei jedem Umzug gelangte der Benutzer entweder auf eine niedrigere Ebene im Verzeichnis oder auf eine höhere Ebene. Wie lautet der vollständige Name des Verzeichnisses, aus dem der Benutzer mit dem Umzug begonnen hat?

1) D:\MYDOC\LETTERS

2) D:\SCHULE\KLASSE\LEKTIONEN

3) D:\LESSONS\CLASS\SCHOOL

22. Bestimmen Sie, welcher der angegebenen Dateinamen die Maske nicht erfüllt: ?*di.t?*

4) melodi.theme

23.Die Datei Literature_List.txt wird in einem bestimmten Verzeichnis gespeichert. In diesem Verzeichnis haben wir ein Unterverzeichnis mit dem Namen 10_CLASS erstellt und die Datei Literature_List.txt dorthin verschoben. Danach lautete der vollständige Dateiname D:\SCHOOL\PHYSICS\10_CLASS\Literature_list.txt.

Wie lautet der vollständige Name des Verzeichnisses, in dem die Datei vor dem Verschieben gespeichert war?

1) D:\SCHOOL\PHYSICS\10_CLASS

2) D:\SCHULE\PHYSIK

24. Welche der Dateien entspricht der Maske??P*.A??.

login , das Benutzer im System registriert, wird nur gestartet, wenn das System selbst bereits vollständig betriebsbereit ist und läuft normaler Modus. Dies geschieht nicht unmittelbar nach dem Einschalten des Computers: Linux ist ein recht komplexes System, dessen Objekte im Betriebssystem landen – ein schrittweiser Prozess: Das Verhalten des Computers in verschiedenen Startphasen wird von verschiedenen Personen bestimmt – von der Hardware Entwickler zu Systemadministrator. Die Anforderungen an Flexibilität, die Möglichkeit, die Einstellungen je nach Hardwarekomponente zu ändern, müssen gelöst werden anders Aufgaben, die denselben Computer verwenden, gestalten den Ladevorgang ebenfalls schrittweise: Zuerst wird er festgelegt Profil zukünftiges System und dann dieses Profil implementiert werden.Die Anfangsphase hängt überhaupt nicht davon ab, was operationssystem jeweils für einige Phasen auf einem Computer installiert Betriebssystem Sie bieten eigene Lösungen an – meist austauschbar. Nennen wir diese Phase (anfänglich) Vor dem Systemstart. Ab einem bestimmten Stadium wird der Computerstart bereits von Linux selbst gesteuert, es werden Dienstprogramme, Skripte usw. verwendet. Nennen wir diese (letzte) Phase Systemstart .

Bootloader zum ROM

Unmittelbar nach dem Einschalten ist der Arbeitsspeicher eines Computers mit klassischer Architektur makellos. Um mit der Arbeit beginnen zu können, benötigt der Prozessor mindestens eine Art Programm. Dieses Programm wird automatisch in den Speicher geladen permanentes Speichergerät, ROM (oder ROM, Nur-Lese-Speicher), in das es ein für alle Mal in unveränderter Form geschrieben wird 1 Moderne Computer verwenden programmierbare ROMs, deren Inhalte geändert werden können. Eine solche Änderung wird jedoch immer als ungewöhnliche Situation angesehen, beispielsweise beim Schreiben neue Version Inhalt des ROM, in dem Fehler behoben wurden (Upgrade).. IN spezialisiert Computer (zum Beispiel in billig Spielekonsole) Alles, was der Benutzer benötigt, wird genau aufgezeichnet

Typischerweise ist bei Allzweckcomputern ein Programm aus dem ROM für den Benutzer nutzlos: Es ist klein und macht immer das Gleiche. Sie können das Verhalten eines Programms im ROM leicht ändern, indem Sie mit darin aufgezeichneten Daten arbeiten nichtflüchtiger Speicher(manchmal auch CMOS genannt, manchmal auch NVRAM genannt). Volumen nichtflüchtiger Speicher ist sehr klein und die Daten werden nach dem Ausschalten des Computers aufgrund einer autonomen Stromversorgung (normalerweise von einer Batterie wie einer Uhrenbatterie) gespeichert.

Was sollte dieser können? Anfangsprogramm? Erkennen Sie die wichtigsten Geräte, auf denen andere aufgezeichnet werden können - vom Benutzer benötigt- ein Programm, das in der Lage ist, dieses Programm in den Speicher zu laden und die Ausführung darauf zu übertragen, sowie eine Schnittstelle zu unterstützen, mit der Sie Einstellungen im NVRAM ändern können. Eigentlich ist das nicht einmal ein Programm, sondern viele Unterprogramme, in Interaktion mit einer Vielzahl von Eingabe-Ausgabe-Geräten – sowohl mit solchen, auf denen Programme gespeichert werden können (Festplatten und Disketten, Magnetbänder und sogar Netzwerkkarten) und solche, über die Sie mit dem Benutzer kommunizieren können (serielle Datenanschlüsse – sofern der Anschluss eines Konsolenterminals, einer Systemtastatur und einer Grafikkarte möglich ist – für einfache persönliche Workstations). Dieser Satz von Routinen im ROM wird normalerweise aufgerufen BIOS(Grundlegendes Ein-und Ausgabesystem).

BIOS. Eine Abkürzung für „Basic Input-Output System“, eine Reihe von Routinen im ROM, die für den einfachen Low-Level-Zugriff auf externe Computergeräte konzipiert sind. In modernen Betriebssystemen wird es nur während des ersten Startvorgangs verwendet.

Diese Phase des Systemstarts kann aufgerufen werden null, da es von keinem System abhängig ist. Seine Aufgabe besteht darin, (ggf. mit Hilfe des Benutzers) zu ermitteln, von welchem Gerät der Download erfolgen soll, von dort ein spezielles Bootloader-Programm herunterzuladen und auszuführen. Um beispielsweise herauszufinden, dass das Startgerät eine Festplatte ist, berücksichtigen Sie die meisten Erste Sektor dieser Festplatte und übertragen Sie die Kontrolle an ein Programm, das sich in einigen Bereichen befindet.

Bootsektor und primärer Bootloader

Meistens ist die Größe des primären Festplattenladers – des Programms, an das die Steuerung nach Stufe Null übertragen wird – recht klein. Dies liegt an den Anforderungen Vielseitigkeit diese Art von Programmen. Sie können Daten von der Festplatte lesen Sektoren, deren Größe variiert verschiedene Typen Festplattengeräte(von einem halben Kilobyte bis acht oder sogar mehr). Wenn Sie außerdem immer zuerst einen Sektor einer Festplatte auf die gleiche Weise lesen können, gelten die Befehle zum Lesen mehrerer Sektoren weiter verschiedene Geräte kann anders aussehen. Deshalb Primärlader belegt normalerweise nicht mehr als einen Sektor ganz am Anfang der Festplatte Bootsektor.

Wenn Primärlader war größer, er hätte wahrscheinlich herausfinden können, wo der Kern war Betriebssystem, und konnte es unabhängig lesen, im Speicher ablegen, konfigurieren und die Kontrolle darauf übertragen. Allerdings der Kern Betriebssystem hat eine ziemlich komplexe Struktur – und daher eine schwierige Lademethode; Es kann ziemlich groß sein und, was am unangenehmsten ist, sich an einer unbekannten Stelle auf der Festplatte befinden und dabei den Gesetzen gehorchen Dateisystem(z. B. aus mehreren Teilen bestehen, die über die Festplatte verstreut sind). Berücksichtigen Sie alles Primärlader Ich kann nicht. Seine Aufgabe ist bescheidener: Ermitteln, wo auf der Festplatte sich der „Große“ befindet. Sekundärlader, laden Sie es herunter und führen Sie es aus. Sekundärlader ist einfach und kann an einer vorgegebenen Stelle auf der Festplatte oder im schlimmsten Fall an einer vorgegebenen Stelle abgelegt werden Unterkunftskarte und beschreibt genau, wo nach seinen Teilen gesucht werden muss (Größe). sekundärer Bootloader begrenzt, daher ist es möglich, eine solche Karte zu erstellen).

Landkarte. Darstellung des Gebietes mit den notwendigen Daten (z.B. Sekundärlader oder des Systemkernels) in Form einer Liste der von ihm belegten Festplattensektoren.

Für einen IBM-kompatiblen Computer die Größe Bootsektor ist nur 512 Byte, von denen nicht alle in zu finden sind Software Region. Bootsektor IBM PC, genannt MBR(Master-Boot-Record), enthält auch Festplattenpartitionstabelle, dessen Struktur in Vorlesung 11 beschrieben wird. Es ist klar, dass ein Programm dieser Größe nicht mit einer Vielzahl von Funktionen aufwarten kann. Standard auf vielen Systemen Bootsektor kann nur zählen Festplattenpartitionstabelle, definieren Sie das sogenannte Bootpartition (aktive Partition) und laden Sie das Programm, das sich am Anfang dieser Partition befindet. Jeder Festplattentyp kann über einen eigenen MBR-Softwareteil verfügen, der es Ihnen ermöglicht, Daten von überall auf der Festplatte zu lesen, je nach Typ und Geometrie. Sie können jedoch immer noch nicht mehr als einen Sektor lesen: Es ist nicht bekannt, wofür die auf dieser Partition installierten Dateien verwendet werden. Betriebssystem zweite und nachfolgende Sektoren. Es stellt sich heraus, dass der Standardsoftwareteil des MBR ein bestimmter ist Vorlader, das das Real liest und ausführt Primärlader aus dem ersten Sektor Bootpartition.

Es gibt Versionen des Preloaders, die dem Benutzer die Möglichkeit geben, selbstständig zu arbeiten wählen, von welcher Partition gebootet werden soll 2 Zum Beispiel BOOTACTV aus dem pfdisk-Paket oder der Standard-FreeBSD-Preloader boot0 , der aufgrund seiner Vorsystem, überall einsetzbar.. Dies ermöglicht für jeden der installierten Betriebssysteme halten eigen Primärlader am Anfang des Abschnitts und wählen Sie frei zwischen ihnen. Das Standard-Linux-Boot-Schema verfolgt einen anderen Ansatz: einfach Primärlader wird direkt in den MBR geschrieben und die Select-Funktion übergeben zum sekundären Bootloader.

Primärlader. Die erste Phase beim Booten eines Computers: ein Programm, dessen Größe und Fähigkeiten von den Hardwareanforderungen und den BIOS-Funktionen abhängen. Die Hauptaufgabe besteht im Laden Sekundärlader .

Kernel-Loader

Zur Aufgabe Betriebssystem. Normalerweise wird der Systemkernel in eine Datei mit einem bestimmten Namen geschrieben. Aber wie zum sekundären Bootloader Lesen Sie die Datei mit dem Kernel, wenn dieser Vorgang unter Linux vorhanden ist Funktion Kerne? Dieses Problem kann auf drei Arten gelöst werden.

Erstens ist der Kernel möglicherweise keine Datei auf der Festplatte. Wenn der Download über das Netzwerk erfolgt, reicht es aus, den Server nach „einer Datei mit diesem oder jenem Namen“ zu fragen, und als Antwort erhält man eine solide Datenfolge, die den angeforderten Kernel enthält. Alle Dateioperationen werden von dem Server ausgeführt, auf dem das System bereits geladen ist und läuft. In anderen Fällen wird der Kernel in einen speziell dafür vorgesehenen Abschnitt „getrieben“, wo er nicht mehr in Form einer Datei, sondern in demselben zusammenhängenden Teil liegt, dessen Größe und Speicherort bekannt sind. Unter Linux ist dies jedoch nicht üblich, da auf der Festplatte beispielsweise eines IBM-kompatiblen Computers möglicherweise kein Platz für eine spezielle Partition vorhanden ist.

Zweitens können Sie das oben Genannte verwenden Landkarte: Stellen Sie sich den Kernel als einen Satz von Sektoren auf der Festplatte vor, schreiben Sie diesen Satz an einen vorgegebenen Ort und zwingen Sie den Bootloader, den Kernel aus Teilen auf der Karte zusammenzusetzen. Verwendung Standortkarten hat zwei wesentliche Nachteile: Es ist Schaffung nur unter Kontrolle möglich bereits geladen Systeme und ändern Kernel müssen unbedingt mit einer Änderung der Karte einhergehen. Wenn das System aus irgendeinem Grund nicht in einer der vorgeplanten Konfigurationen startet, besteht die einzige Möglichkeit, die Situation zu verbessern, darin, von einem externen Medium zu booten (z. B. von Laserscheibe). Und das System startet möglicherweise nicht genau wegen des Administrators vergessen Nachdem Sie den Kernel geändert haben, erstellen Sie die Karte neu: Die Karte enthält eine Liste der entsprechenden Sektoren alt Datei mit dem Kernel, und nach dem Löschen der alten Datei können diese Sektoren jede Art von „Müll“ enthalten.

Drittens können Sie unterrichten Sekundärlader Struktur erkennen Dateisysteme und finden Sie dort Dateien nach Namen. Dies wird seine Größe spürbar vergrößern und eine „Verdoppelung der Funktionen“ erfordern – schließlich wird genau die gleiche, noch leistungsfähigere Erkennung in der sein

Nach dem Einschalten des Computers befindet sich kein Betriebssystem im RAM. Ohne ein Betriebssystem kann die Computerhardware allein keine komplexen Aktionen ausführen, beispielsweise das Laden eines Programms in den Speicher. Wir stehen also vor einem scheinbar unlösbaren Paradoxon: Um das Betriebssystem in den Speicher zu laden, müssen wir das Betriebssystem bereits im Speicher haben.

Die Lösung für dieses Paradoxon besteht in der Verwendung eines speziellen kleinen Computerprogramms namens Bootloader, oder Befehle, die sich im permanenten Speicher befinden (z. B. auf einem IBM PC – Neustartbefehle ohne Hilfe). Diese Software kann zum Booten geeignete Geräte erkennen und den Betriebssystem-Bootloader von einer speziellen Partition des ausgewählten Geräts selbst (meistens dem Bootsektor) dieser Geräte laden.

Bootloader müssen bestimmte Einschränkungen einhalten, insbesondere hinsichtlich der Lautstärke. Zum Beispiel auf einem IBM-PC Lader der ersten Ebene muss in die ersten 446 Bytes des Master-Boot-Datensatzes passen und Platz für 64 Bytes der Partitionstabelle und 2 Bytes für die AA55-Signatur lassen, die das BIOS benötigt, um den Bootloader selbst zu erkennen.

Geschichte

Frühe Computer verfügten über eine Reihe von Schaltern, die es dem Bediener ermöglichten, den Bootloader im Speicher zu platzieren, bevor der Prozessor startete. Dieser Bootloader liest dann das Betriebssystem von einem externen Gerät, beispielsweise einem Lochstreifen oder einer Festplatte.

Der Pseudoassembly-Bootloader-Code kann so einfach wie die folgende Befehlsfolge sein:

0: Schreiben Sie die Zahl 8 in das Register P. 1: Überprüfen Sie, ob der Lochstreifenleser mit dem Lesen beginnen kann. 2: Wenn dies nicht möglich ist, fahren Sie mit Schritt 1 fort. 3: Lesen Sie das Byte vom Lochstreifenleser und schreiben Sie es auf die Batterie. 4: Wenn der Lochstreifen aufgebraucht ist, fahren Sie mit Schritt 8 fort. 5: Schreiben Sie den im Akkumulator gespeicherten Wert an die im P-Register gespeicherte Adresse in den RAM. 6: Erhöhen Sie den Wert des P-Registers um eins. 7: Fahren Sie mit Schritt 1 fort

Dieses Beispiel basiert auf dem Bootloader eines der in den 1970er Jahren von der Nicolet Instrument Corporation herausgebrachten Minicomputer.

0: Schreiben Sie die Zahl 106 in Register P. 1: Überprüfen Sie, ob der Lochstreifenleser mit dem Lesen beginnen kann. 2: Wenn dies nicht möglich ist, fahren Sie mit Schritt 1 fort. 3: Lesen Sie das Byte vom Lochstreifenleser und schreiben Sie es auf die Batterie. 4: Wenn der Lochstreifen aufgebraucht ist, fahren Sie mit Schritt 8 fort. 5: Schreiben Sie den im Akkumulator gespeicherten Wert an die im P-Register gespeicherte Adresse in den RAM. 6: Verringern Sie den Wert des P-Registers um eins. 7: Fahren Sie mit Schritt 1 fort

Die Länge des Bootloaders der zweiten Ebene war so, dass das letzte Byte des Bootloaders den Befehl an Adresse 6 änderte. Nachdem Schritt 5 abgeschlossen war, wurde der Bootloader der zweiten Ebene gestartet. Der Lader der zweiten Ebene wartete darauf, den Lochstreifenleser mit der Länge des Lochstreifens zu laden, der das Betriebssystem enthielt. Der Unterschied zwischen dem First-Level-Loader und dem Second-Level-Loader bestand in der Überprüfung auf Fehler beim Ablesen von Lochstreifen, die zu dieser Zeit üblich waren, und insbesondere bei den in diesem Fall verwendeten ASR-33-Fernschreibern.

Einige Betriebssysteme, von denen die typischsten ältere Betriebssysteme (vor 1995) sind Apple-Computer Computer sind so eng an die Computerhardware gebunden, dass es unmöglich ist, auf diesen Computern ein anderes Betriebssystem zu laden. In diesen Fällen ist es üblich, einen Bootloader zu entwickeln, der als Bootloader für das Standardbetriebssystem fungiert und dann die Kontrolle an das alternative Betriebssystem überträgt. Apple verwendet diese Methode um die A/UX-Version von Unix auszuführen, und wurde dann von verschiedenen freien Betriebssystemen verwendet.

Vom BIOS initialisierte Geräte

Ein Startgerät ist ein Gerät, das vor dem Start des Betriebssystems initialisiert werden muss. Dazu gehören Eingabegeräte (Tastatur, Maus), Basisausgabegerät (Display) und das Gerät, von dem aus produziert wird – Diskettenlaufwerk, Festplatte, Flash-Laufwerk, PXE).

Boot-Sequenz eines Standard-IBM-kompatiblen Personalcomputers

Der Personalcomputer wird geladen

Links

Wikimedia-Stiftung. 2010.

Sehen Sie in anderen Wörterbüchern, was „Laden des Betriebssystems“ bedeutet:

Beim Betriebssystem-Loader handelt es sich um eine Systemsoftware, die das Betriebssystem sofort nach dem Einschalten des Computers lädt. Betriebssystem-Loader: Bietet die notwendigen Mittel für den Dialog mit ... ... Wikipedia

Dieser Begriff hat andere Bedeutungen, siehe Kern. Der Kernel ist der zentrale Teil des Betriebssystems (OS) und bietet Anwendungen koordinierten Zugriff auf Computerressourcen wie Prozessorzeit, Speicher und externe Hardware... ... Wikipedia

Für den Begriff „Aufgabenplaner“ siehe andere Bedeutungen. Aufgabenplanung ist eines der Schlüsselkonzepte beim Multitasking und Multiprocessing sowohl in Allzweck- als auch in realen Betriebssystemen... ... Wikipedia

Dies ist eine Form der systemischen Verbreitung Software. Das Vorhandensein von Distributionen ist auf die Tatsache zurückzuführen, dass die Form der zur Verbreitung verwendeten Software fast nie mit der Form der Software übereinstimmt, auf der... ... Wikipedia ausgeführt wird

Vertrauenswürdige Boot-Funktion persönlicher Computer um zu verhindern, dass der Benutzer unbefugt startet, das Betriebssystem lädt und sich Zugriff auf vertrauliche Informationen verschafft. Bereitstellung... ... Wikipedia

Dieser Artikel sollte Wikiified sein. Bitte formatieren Sie es gemäß den Regeln für die Formatierung von Artikeln... Wikipedia

Windows XP startet in einem Internet-Telefongerät. In der Informatik ist das Booten ein komplexer und mehrstufiger Prozess zum Starten eines Computers. Die Boot-Sequenz ist die Abfolge von Aktionen, die der Computer ausführen muss, um ... Wikipedia

Die Fähigkeit von Terminal-Clients, ein Betriebssystem sicher zu starten. Die wichtigste Lösung für einen sicheren Start besteht darin, die Integrität und Authentizität von Betriebssystemdateien zu überprüfen, die möglicherweise auf einer lokalen Festplatte gespeichert sind, ... ... Wikipedia

Haupt- und Backup-ROM-Chips Hauptplatine Gigabyte mit BIOS von AWARD. BIOS (englisch: Basic Input/Output System „Basic ... Wikipedia

Betriebskomponente des Prefetchers Microsoft-Systeme Windows, was den Bootvorgang beschleunigt und außerdem die Startzeit von Programmen verkürzt. Prefetcher erschien erstmals im Betriebssystem Windows XP. Beginnend mit Windows Vista... ... Wikipedia

Beim Einschalten des Computers wird die Steuerung an das grundlegende Ein-/Ausgabesystem BIOS übergeben. Es überprüft die Hardwarekomponenten des Computers, bildet den ersten Teil der Interrupt-Vektortabelle, initialisiert Geräte und beginnt mit dem Laden des Betriebssystems.

Der Startvorgang beginnt damit, dass das BIOS versucht, den allerersten Sektor der in Laufwerk A: eingelegten Diskette zu lesen (auf einer Startdiskette enthält dieser Sektor den Betriebssystem-Loader). Wird eine Systemdiskette in das Laufwerk eingelegt, wird der Bootloader von dieser gelesen und die Steuerung an ihn übergeben.

Wenn es sich bei der Diskette nicht um eine Systemdiskette handelt, d. h. beinhaltet nicht Boot-Eintrag, erscheint eine Meldung auf dem Bildschirm, in der Sie aufgefordert werden, die Diskette auszutauschen.

Wenn sich überhaupt keine Diskette in Laufwerk A: befindet, liest das BIOS den Master Boot Record von Laufwerk C: (Master Boot Record). Dies ist normalerweise der allererste Sektor auf der Festplatte. Die Kontrolle wird an den Lader übertragen, der sich in diesem Sektor befindet. Der Bootloader analysiert den Inhalt der Partitionstabelle (die sich ebenfalls in diesem Sektor befindet), wählt die aktive Partition aus und liest den Boot-Record dieser Partition. Der Boot-Record der aktiven Partition (Boot Record) ähnelt dem Boot-Record, der sich im ersten Sektor der Systemdiskette befindet.

Der Boot-Record der aktiven Partition liest die Dateien IO.SYS und MSDOS.SYS von der Festplatte (in dieser Reihenfolge). Anschließend werden residente Treiber gelesen und geladen. Die verknüpfte Liste der Gerätetreiber wird erstellt. Der Inhalt der Datei CONFIG.SYS wird analysiert und die in dieser Datei beschriebenen Treiber geladen. Zuerst werden die durch den DEVICE-Parameter beschriebenen Treiber geladen, dann (nur in den MS-DOS-Versionen 4.x und 5.0) die durch die INSTALL-Anweisungen angegebenen residenten Programme. Danach wird der Befehlsprozessor ausgelesen und die Kontrolle an ihn übergeben.

Der Befehlsprozessor besteht aus drei Teilen: Resident, Initialisierung und Transit. Der residente Teil wird zuerst geladen. Es verarbeitet die Interrupts INT 22H, INT 23H, INT 24H und steuert das Laden des Transitteils. Dieser Teil Befehlsprozessor Verarbeitet MS-DOS-Fehler und fordert den Benutzer zum Handeln auf, wenn Fehler erkannt werden.

Der Initialisierungsteil wird nur während des Startvorgangs des Betriebssystems verwendet. Es bestimmt die Startadresse, an der das Benutzerprogramm geladen wird, und initiiert die Ausführung der Datei AUTOEXEC.BAT.

Der Transitteil des Befehlsprozessors befindet sich in den höchsten Speicheradressen. Dieser Teil enthält Handler für interne MS-DOS-Befehle und einen Interpreter für Befehlsdateien mit der Erweiterung .BAT. Der Transitteil gibt eine Systemeingabeaufforderung (z. B. A:\>) aus, wartet auf die Eingabe von Bedienerbefehlen über die Tastatur oder aus einer Batchdatei und organisiert deren Ausführung.

Nach dem Laden des Befehlsprozessors und dem Abschluss der in der Datei AUTOEXEC.BAT aufgeführten ersten Verfahren ist das System betriebsbereit.

1.3. Allgemeines Schema zur Funktionsweise

Um korrekt mit Systemsoftware und -hardware arbeiten zu können, müssen Sie den Mechanismus der Interaktion des Anwendungsprogramms mit dem Computer genau verstehen. In Abb. 1.1 zeigt die funktionalen Zusammenhänge des Programms mit der IBM PC-Software und -Hardware.

Abb.1. Funktionale Verbindungen des Programms für MS-DOS mit PC-Hardware und -Software

Normalerweise ist der DOS-Kernel in mehrere Subsysteme unterteilt, von denen jedes für die Ausführung einer bestimmten Aufgabe verantwortlich ist. Wie in der Abbildung dargestellt, werden üblicherweise folgende Subsysteme unterschieden:

Dateisystem;

Speicherverwaltungssystem;

Programmverwaltungssystem;

Kommunikationssystem mit Gerätetreibern;

Fehlerbehandlungssystem;

Zeitdienst;

Eingabe-/Ausgabesystem der Bedienerkonsole.

Diese Subsysteme kommunizieren mit der Hardware über das BIOS, Treiber oder direkt. Anwendungssoftware kann DOS-Subsysteme aufrufen, mit dem BIOS arbeiten oder direkt mit der Hardware arbeiten. Bitte beachten Sie jedoch, dass Anwendungsprogramme nur über das entsprechende DOS-Subsystem auf Treiber zugreifen können.

Es ist auch offensichtlich, dass das Programm umso weniger von den Eigenschaften des Geräts abhängt, je höher die Schnittstelle zwischen dem Anwendungsprogramm und dem Gerät ist.

Schauen wir uns die DOS-Subsysteme separat an.