Nach dem Kauf einer Lizenz in unserem Online-Shop erhalten Sie einen Brief per E-Mail Email, in dem Sie finden:

- Lizenzschlüssel Produkt

- Link zum Produktvertrieb

- Link zur Bedienungsanleitung

Schritt 1

Zuerst müssen Sie herausfinden, ob Sie installiert haben Cryptopro CSP früher und falls installiert, welche Version?

Dies können Sie tun, indem Sie Ihr Startmenü sorgfältig prüfen: Dort sollte ein Element vorhanden sein CRYPTO-PRO, das ein Programm hat CryptoPro CSP.

Wenn Sie es nicht finden, ist CryptoPRO höchstwahrscheinlich nicht installiert. Gehen Sie also einfach zu.

Wenn Sie es finden, führen Sie es aus CryptoPro CSP. Dort sehen wir die Registerkarte „Allgemein“, auf der die Gültigkeitsdauer der Lizenz und die Versionsnummer angegeben sind.

Wenn die Versionsnummer mit der von Ihnen gekauften Version übereinstimmt (wenn im Fenster beispielsweise 4.0.**** angezeigt wird und Sie CryptoPro CSP 4.0 gekauft haben, bedeutet dies, dass sie übereinstimmt), dann sind Sie Sie müssen das Programm nicht neu installieren, sondern geben Sie einfach den Lizenzschlüssel ein. Wie das geht - schauen Sie sich an .

Schritt 2

Sie stellen fest, dass das Programm nicht installiert ist. Das bedeutet, dass Sie CryptoPro CSP herunterladen und installieren müssen.

Das Herunterladen ist nicht so einfach: Der Krypto-Anbieter ist ein Mittel zum Schutz kryptografischer Informationen, was bedeutet, dass seine Verbreitung einer Registrierung bei den zuständigen Behörden unterliegt. Daher müssen Sie dem Link folgen, den Sie im Brief erhalten haben, oder über den Link http://www.cryptopro.ru/downloads selbst zur CryptoPro-Website gehen und aus der Liste der Produkte auswählen CryptoPro CSP.

Sie werden etwa Folgendes sehen:

Klick auf den Link " Voranmeldung" und füllen Sie das Formular aus verschiedenen Feldern aus. Nach dem Ausfüllen des Formulars und der Registrierung müssen Sie dem zustimmen Lizenzvereinbarung, und erhalten Sie dann immer noch die Möglichkeit, das Distributionspaket des Programms herunterzuladen.

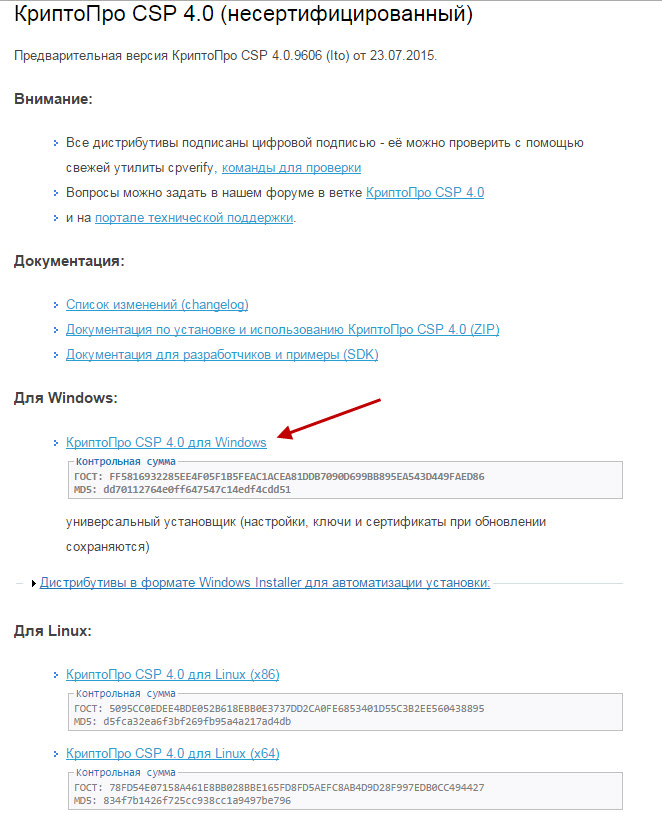

Zum Zeitpunkt der Veröffentlichung sieht die Distributionsauswahlseite wie folgt aus:

Wenn Sie die Version gekauft haben CryptoPro CSP 3.6, dann müssen Sie eine Version auswählen R4- heute ist es das funktionalste.

Wenn Sie eine Lizenz für erworben haben CryptoPro CSP 3.9 seien Sie aufmerksam: CryptoPro CSP 3.9 - zertifizierte Version, unterstützt jedoch kein Windows 10, CryptoPro CSP 3.9R2 - unterstützt Windows 10, Zertifizierung für Q4 2015 geplant

Wenn Sie gekauft haben Version 4.0, dann entsprechend CryptoPro CSP 4.0 auswählen (empfohlen für die Arbeit mit Windows 10, Zertifizierung ist für das dritte Quartal 2015 geplant).

Sie müssen diese Datei herunterladen:

Schritt 3

Sie haben heruntergeladen Installationsdatei CryptoPro CSP, und jetzt müssen Sie das Programm selbst installieren. Führen Sie dazu die Installationsdatei aus. Wenn eine Sicherheitswarnung angezeigt wird, müssen Sie dem Programm erlauben, Änderungen auf Ihrem Computer vorzunehmen. Klicken Sie im sich öffnenden Fenster auf die Schaltfläche Installieren (empfohlen)

Die Installation des Programms erfolgt automatisch innerhalb weniger Minuten und erfordert keine Benutzerbeteiligung.

Alle, Installation abgeschlossen.

Schritt 4

Jetzt müssen Sie den Lizenzschlüssel in einem speziellen Fenster eingeben. So gelangen Sie dorthin (der Pfad kann je nach Version leicht variieren). Betriebssystem):

Start – Programme – CryptoPro – CryptoPro CSP.

Drücken Sie dann die Taste Eingabe einer Lizenz

Füllen Sie im sich öffnenden Fenster die Felder entsprechend der erhaltenen Lizenz aus.

Schritt 5

Wir freuen uns! Wir haben gerade einen Krypto-Anbieter installiert. Nicht so schwer, oder?

Sie müssen jedoch verstehen, dass CryptoPro CSP selbst nichts tun kann. Der nächste Schritt besteht darin, Programme zu installieren (oder einfach zu konfigurieren), die mit CryptoPro CSP interagieren und Ihre Probleme lösen, sei es elektronische Signatur, Verschlüsselung oder etwas anderes.

Um eine elektronische Signatur durchzuführen, verwenden sie in der Regel oder – sie können bei uns im Online-Shop erworben werden. Wir haben versucht, den Kauf so bequem wie möglich zu gestalten: Elektronische Lizenzen werden sofort nach der Zahlung versendet (auch nachts), große Auswahl Zahlungsarten.

Wenn Sie die Anweisungen nützlich fanden – teilt es, Buttons hierfür finden Sie direkt unterhalb des Artikels.

In der folgenden Anleitung erkläre ich Ihnen, wie Sie die Installation durchführen CryptoPro Office-Signatur , CryptoARM, wie man mit Tokens arbeitet und so weiter.

Wenn Sie unsere Artikel nicht verpassen möchten, abonnieren Sie uns unter in sozialen Netzwerken! Links zu unseren Social-Media-Seiten finden Sie ganz unten auf dem Bildschirm.

CryptoPro ist eine Softwarelinie von Krypto-Anbietern. Sie werden in vielen Entwicklerprogrammen zum Generieren elektronischer Signaturen, zum Arbeiten mit Zertifikaten, zur PKI-Organisationsstruktur usw. verwendet.

Mit CryptoPro können Sie mehrere Probleme gleichzeitig lösen:

- Unternehmensbenutzer – Sie können alle Standardfunktionen nutzen Microsoft-Programme All dies wird durch die russische Kryptographie sehr zuverlässig geschützt.

- Systemintegratoren - Kreation die neuesten Programme und Anwendungen unter zuverlässigem Schutz mit der Möglichkeit, die umfangreichsten Microsoft-Tools zu verwenden.

Warum brauchen Sie das CryptoPro-Programm?

Das Programm CryptoPro dient dem Schutz Ihrer Daten. Der kryptografische Schutz gewährleistet den Schutz des Urheberrechts, der Vertraulichkeit und der Integrität von Informationen, weshalb das Programm benötigt wird. Der Einsatz eines solchen Systems bietet keinen vollständigen Schutz. Vergessen Sie daher nicht die technischen Schutzmaßnahmen. Nach Erhalt der Zertifikate erlangen diese Rechtskraft.

Schutzpunkte (Funktionen):

- Urheberschaft

- Vertraulichkeit

- Integrität

- Wiedergabeschutz

- Schutz vor der Weitergabe fremder Informationen

- Schutz vor Viren und Softwareänderungen

Basisfunktionen:

- Initialisierungsfunktionen – um der Anwendung die Wahl eines bestimmten Krypto-Anbieters für die gewünschte Funktionalität zu ermöglichen.

- Schlüsselgenerierungsfunktion – für die korrekte Generierung und Speicherung kryptografischer Schlüssel konzipiert verschiedene Typen

- Schlüsselaustauschfunktion – Entwickelt, um Daten von der ersten Anwendung zur zweiten zu übertragen und so eine bessere Interaktion zwischen ihnen zu ermöglichen.

Wie arbeite ich mit dem CryptoPro-Programm?

Die Installation grundlegender Dateien und Kompatibilität mit Microsoft-Produkten ist erforderlich. Wir empfehlen die Installation eines Schlüsselspeicherdienstes, da dieser wesentlich sicherer ist als das Speichern von Schlüsseln in der Registrierung. Im Falle eines Diebstahls von Zertifikaten aus der Registrierung werden die Schlüssel in dem Container versteckt, für den sie benötigt werden Passwort festlegen. Sperranbieter – diese Komponente wird zu Hause nicht verwendet; bei der Installation wird die Authentizität des Zertifikats jedes Mal über den OSCP-Server überprüft. Wenn Sie einen LTC-Server, IPsec oder EFS verwenden, ist ein Kryptoanbieter auf Betriebssystemkernelebene erforderlich Dateisystem, in anderen Fällen ist die Verwendung nicht erforderlich. Die Kompatibilität mit dem Programm cryptopro ist nur erforderlich, wenn Sie alles haben alte Version auf dem Betriebssystem.

Wir lassen alles so wie es ist, deaktivieren Sie einfach das Kontrollkästchen „Informationen über verwendete Wechselmedien nicht speichern“. Auf diese Weise können Sie herausfinden, welche Medien an das System angeschlossen, kopiert und Schlüssel und Zertifikate des Programms cryptopro verwendet wurden.

Anschließend starten wir das System nach der Installation neu, um verschiedene Verzögerungen und Fehler zu vermeiden.

Stufe 2. Ersteinrichtung

Leser einrichten. In dieser Registerkarte können Sie angeben, von wo aus die Schlüssel gelesen werden sollen. Wenn die gewünschte Option dort nicht vorhanden ist, können Sie die Treiber für das Lesegerät manuell installieren. Gemäß dem Standard umfassen die Lesegeräte eine Smartcard, Rutoken, Etoken, Festplatten und Registrierung.

Festlegen des Schlüsselmedientyps. Hier können Sie auswählen, wo die Schlüssel gespeichert werden sollen.

Zufallszahlensensoren. Sie werden zum Erstellen von Schlüsseln verwendet; der Standard wird mit einem biologischen RSD geliefert, aber Sie können bei Bedarf auch Ihr eigenes herunterladen und installieren. Für Benutzer, die von zu Hause aus arbeiten, ist das integrierte DSD ausreichend.

Die Registerkarte „Service“ ist für die Arbeit mit den Containern selbst vorgesehen. Falls Sie eine Registry verwenden, handelt es sich dabei um eine Datei oder mehrere Dateien, Schlüssel oder Zertifikate, die in diesem Container gespeichert sind.

Auf der Registerkarte „Algorithmen“ können Sie den asymmetrischen Algorithmus konfigurieren. Sie können auswählen, welche Parameter er verwenden soll.

Wählen Sie auf der Registerkarte Sicherheit im Feld CSP-Betriebsmodus die Option zur Verwendung eines Schlüsselspeicherdienstes aus. Dies ist viel sicherer als das Speichern von Schlüsseln im Programmspeicher, und Sie können dort auch die maximale Menge an Schlüsselspeicherung auswählen. Um den maximalen Schlüsselspeicher auszuwählen, müssen Sie die Caching-Option aktivieren und anschließend Ihren PC neu starten.

Stufe 3. Arbeit

Um mit dem Programm arbeiten zu können, benötigen wir einen Schlüssel oder ein Zertifikat. Sie können es beispielsweise hier erhalten: http://psk-tender.ru/pered-aukcionom/.

Um es zu erhalten, müssen Sie einen Registrierungsantrag stellen und nach der Genehmigung durch den Server können Sie ein Zertifikat beantragen.

Nach Erhalt des Zertifikats können Sie das SCP-Cryptopro-Programm aufrufen und mit dem Zertifikat arbeiten

Im Service-Tab können Sie Ihren Container testen, kopieren oder löschen. Unten gibt es einen Bereich, in dem Sie Ihre Zertifikate überprüfen und noch weiter unten Ihre eigenen hinzufügen können. IN letzte Registerkarte Sie können dem Container ein neues Passwort zuweisen und zuvor gespeicherte Passwörter löschen. Nähere Informationen zum Programm finden Sie in der Suche.

Nachweis der Dokumentenunterschrift

Der auf der digitalen Signatur erhaltene Zeitstempel bestätigt den Zeitpunkt der Erstellung der digitalen Signatur für die spätere Lösung von Konflikten im Zusammenhang mit der Verwendung des elektronischen Dokuments.

Nachweis der Gültigkeit des Signaturschlüsselzertifikats zum Zeitpunkt der Signatur

Durch das Vorhandensein eines Echtheitsnachweises der digitalen Signatur im signierten Dokument können Sie die Gültigkeit des Signaturschlüsselzertifikats bestätigen. Ein zusätzlicher Zeitstempel bescheinigt den Zeitpunkt der Sammlung des Echtheitsnachweises und ermöglicht Ihnen somit die Überprüfung der Gültigkeit der Signatur auch dann, wenn nicht nur das Signaturschlüsselzertifikat storniert (widerrufen) wurde, sondern auch wenn das Signaturschlüsselzertifikat den aktuellen Status aufweist Dienst- oder Zwischen-CA-Zertifikate wurden storniert oder widerrufen. Somit ist es weiterhin möglich, ein widerrufenes Zertifikat zur Überprüfung digitaler Signaturen zu verwenden, die vor der Sperrung erstellt wurden. Dieses Problem ist für alle elektronischen Dokumentenmanagementsysteme relevant.

Keine Netzwerkanrufe erforderlich

Der in der verbesserten digitalen Signatur enthaltene Echtheitsnachweis umfasst: vollständiger Satz Daten und Zertifikate, die für die Überprüfung digitaler Signaturen erforderlich sind.

Gleichzeitig wird die gesamte Bandbreite potenzieller Probleme im Zusammenhang mit der Notwendigkeit von Netzwerkanfragen vollständig gelöst – die Notwendigkeit solcher Anfragen entfällt, da alle erforderlichen Daten bereits der digitalen Signatur beigefügt sind.

Andere Verwendungszwecke

Bereich der anderen Möglichkeiten Die Anwendung verbesserter digitaler Signaturen ist sehr vielfältig. Hierzu kann beispielsweise eine verbesserte digitale Signatur genutzt werden Langzeitlagerung signierte Dokumente in Fällen, in denen eine Überprüfung erst nach erheblich längerer Zeitspanne nach der Erstellung der digitalen Signatur erforderlich ist. Dies kann beim Organisieren von Archiven praktisch sein elektronische Dokumente. Das Fehlen der Notwendigkeit von Netzwerkanrufen kann in Systemen nützlich sein, in denen solche Anrufe aus dem einen oder anderen Grund nicht verfügbar oder unmöglich sind, beispielsweise aufgrund von etablierten Modus Sicherheit.

Dieses Format umfasst:

- Zu unterzeichnendes Dokument (kann getrennt von allen anderen Feldern gespeichert werden).

- Signierbare Attribute.

- Elektronische digitale Signatur.

- Für den digitalen Signaturwert empfangener Zeitstempel.

- Hash-Codes zum Echtheitsnachweis.

- Externer Zeitstempel für alle oben genannten Punkte.

- Echtheitsnachweise (Zertifikatwerte und Widerrufsinformationen).

Webseite

Vladimir, um eine Signatur in Adobe Reader zu überprüfen, müssen Sie keine Lizenzen für die Produkte CryptoPro PDF und CryptoPro CSP erwerben und installieren. Im Adobe Reader bzw Adobe Acrobat Sie sollten auf die Schaltfläche „Signaturen“ klicken. Wählen Sie anschließend die elektronische Signatur aus, über die Sie Informationen erfahren möchten. Drücken Sie anschließend die rechte Maustaste. Wählen Sie im sich öffnenden Menü „Signatureigenschaften anzeigen“.

Webseite

Dima beispielsweise verwendet in Moldawien, eine der Organisationen, die digitale Signaturen ausstellt, die MoldSign Desktop Suite. Dieses Programm wird zum Signieren/Verifizieren von Dokumenten verwendet. Zum Anmelden persönliche Konten Für Regierungsdienste wird ein Webportal verwendet, das als einziges Authentifizierungszentrum fungiert. Aber im Allgemeinen hat dieses Problem einen sehr indirekten Bezug zu CryptoPro der Russischen Föderation.

Webseite

Irina, Unterschiede in den Möglichkeiten der Zusammenarbeit elektronische Unterschrift V Adobe-Programme Reader und Adobe Acrobat sind von den Betriebsfunktionen dieser Programme abhängig (dies ist die Richtlinie des Herstellers Adobe) und stehen in keinem Zusammenhang mit der Funktionsweise des CryptoPro PDF-Moduls. Das Erstellen einer elektronischen Signatur in einem PDF-Dokument ist mit Adobe Reader in den Versionen 11.0.07 und höher sowie in der DC-Version möglich. In den Versionen 8, 9, ZU PDF-Dokumente Mit erweitertem Zugriff handelt es sich um PDF-Formulare, die von Benutzern im Adobe Reader ausgefüllt werden sollen, oder um PDF-Dateien, bei denen der Zugriff erweitert wurde.

-

Zhanna

Anna, guten Tag. Derzeit verstößt die Ausstellung einer elektronischen Signatur ohne persönliche Anwesenheit des Antragstellers gegen das Gesetz. Die Ausstellung einer elektronischen Signatur für den Benutzer stellt im Wesentlichen ein Tool zur rechtlichen Selbstbedienung dar, wodurch die Kontaktaufnahme mit einem Notar entfällt. Ein Personalausweis ist einer der Schritte zur Erlangung einer elektronischen digitalen Signatur. Ohne Ihre persönliche Anwesenheit ist dies nicht möglich. Selbst wenn der Initiator der Erstellung Ihrer E-Mail-Signatur der Leiter der Organisation ist, ist daher Ihre persönliche Anwesenheit zu einem bestimmten Zeitpunkt obligatorisch.

Seryoga

Hallo Andrei! Für die Arbeit mit elektronischen Signaturen eignen sich verschiedene Softwareprogramme. Wenn wir über Cryptopro sprechen, ist es wirklich führend in der Branche der Krypto-Anbieter. Die Software, mit der die Cryptopro-Plugins kompatibel sind, kann auf der offiziellen Website der Organisation eingesehen werden. Die Gültigkeitsdauer des Schlüssels hängt vom gewählten Krypto-Anbieter ab.

Zur Speicherung der Signatur werden private Schlüssel verwendet. Die folgenden Speichergeräte sind derzeit vorhanden Privat Schlüssel: Smartcards, USB-Schlüsselanhänger, Touch-Memory-Tablets, Registrierung (im geschützten Computerspeicher).

Was die persönliche Identität anbelangt, kann für jeden Mitarbeiter gemäß der Entscheidung des Unternehmensleiters eine E-Mail-Signatur für die Registrierkasse erstellt werden.Irina

Ksenia, um CIPF auf Version 4 zu aktualisieren, müssen Sie CryptoPro CSP über „Programme hinzufügen oder entfernen“ auf der offiziellen Website neu installieren. Dann müssen Sie löschen vorherige Version Programm und starten Sie den Computer neu. Nach der Deinstallation und dem Neustart können Sie die nächste Version des Programms basierend auf den Installationsempfehlungen installieren. Wenn sich die Frage stellt, welche Version von CryptoPro je nach Betriebssystem benötigt wird, müssen Sie sich bei der Installation auf verschiedenen Betriebssystemen mit der Kompatibilität der Versionen vertraut machen. Sie können auch vorbeischauen vollständige Anleitung zur Installation auf der Cryptopro-Website. Rutoken muss ebenfalls gemäß den Anweisungen aktualisiert werden.

Darina

Ich weiß mit Sicherheit, dass es nicht weniger verbreitet ist als Crypto – VipNet CSP. Dieser Krypto-Anbieter ist übrigens auch kostenlos. Ich habe mehrere CAs gefragt, die funktionieren einfach nur mit CRYPTO. Sie sagen, dass die Schlüssel in VipNet CSP einzigartig sind. Es hängt übrigens auch von Ihrem Betriebssystem ab. Unter Windows 8 ist für mich beispielsweise nur Crypto geeignet.

Vladimir

Habe ich richtig verstanden, dass CryptoPro PDF zur Überprüfung der Signatur benötigt wird? In diesem Zusammenhang stellt sich die Frage: Muss ich eine Lizenz für die Programme CryptoPro PDF und CryptoPro CSP kaufen, um Signaturen in der CryptoPro-Dokumentation zu überprüfen? Oder reicht in diesem Fall die Basislizenz für Crypto PRO aus?

Dima

Die Frage ist rein pädagogischer Natur. In der Russischen Föderation, mit der man zusammenarbeiten kann Handelsplattformen und die digitale Signatur wird von der auf dem Markt führenden Software CryptoPro verwendet. Welche Analoga dieser Software werden in anderen Ländern (Europa, USA) verwendet? Ich interessiere mich für die Organisation der Arbeit mit digitalen Signaturen für ähnliche Zwecke wie wir im Allgemeinen sowie der verwendeten Software im Besonderen, insbesondere Open Source, sofern verfügbar. Ich habe versucht, es selbst zu googeln, aber entweder suche ich an der falschen Stelle, oder die gesamte Arbeit mit digitalen Signaturen im Ausland ist anders organisiert.

Irina

Ich versuche herauszufinden, wie man die CryptoPro PDF-Software installiert. Ich habe kein Adobe Acrobat. Wie kann ich mit CryptoPro PDF im Adobe Reader eine Signatur erstellen? Und gibt es Unterschiede in der Funktionalität von CryptoPro PDF für Adobe Reader und Adobe Acrobat?

Timur

Andrey, um mit einer elektronischen Signatur arbeiten zu können, müssen Sie über eine elektronische Signatur verfügen installiertes Programm Crypto-Pro CSP-Version nicht niedriger als 4.0. Nein, ohne CryptoPro geht es nicht. Auf jedem kann eine elektronische Signatur (elektronisches Signaturschlüsselzertifikat) hinterlegt werden Wechselmedien Informationen (Token, Flash-Laufwerk, Diskette) oder in die Computerregistrierung. In der Regel wird eine elektronische Signatur für Ausschreibungen und staatliche Dienstleistungen an den Leiter der Organisation ausgestellt. Es kann aber auch für jeden Mitarbeiter erstellt werden, der über die erforderliche Autorität in der Organisation verfügt. Die maximale Gültigkeitsdauer einer elektronischen Signatur beträgt 1 Jahr ab dem Zeitpunkt der Zertifikatserstellung.

Andrej

Ich möchte mit elektronischen Signaturen arbeiten. Welche Software Müssen Sie mit einer elektronischen Signatur arbeiten? Ist die Installation von CryptoPro notwendig? Und wo wird die elektronische Signatur erfasst? Für welchen Mitarbeiter kann ein Kassenschlüssel angefertigt werden? Und wie lange ist der Schlüssel gültig?

Konstantin

Ksenia, in deinem Fall geht es leider nicht ohne zusätzliche Kosten. Um auf neue Standards umzustellen, müssen Sie sowohl die Software als auch den Token aktualisieren. Eine Hardwareimplementierung der Algorithmen ist erforderlich. Leider funktionieren diese Geräte nur in Verbindung mit CryptoPro Rutoken CSP. Sie funktionieren nur mit nicht abrufbaren Schlüsseln. Sie können sie nicht zum Speichern regulärer CryptoPro CSP-Container verwenden.

Ksenia

Hast du eine Frage. Essen elektronische Schlüssel CryptoPro Rutoken, das nun im September endet. Danach verstehe ich, dass wir auf Version 4 umsteigen müssen. Aber es ist nicht klar, wie man auf Version 4 umsteigt? Diese. Es reicht aus, eine neue Softwareversion zu kaufen. 4 oder wird es notwendig sein, neue Rutokens zu kaufen? Es gibt mehr als 100 davon und sie wurden erst in diesem Jahr gekauft. Sagen Sie mir, wie ich auf eine andere Version umsteigen kann, damit sie weltweit nicht so teuer ist?