Puno pričamo o napadima na stranice, hakiranju, ali nismo spomenuli temu DDOS-a. Danas ispravljamo ovu situaciju i nudimo vam kompletan pregled tehnologija za organizaciju DDOS napada i poznatih alata za izvođenje hakerskih napada.

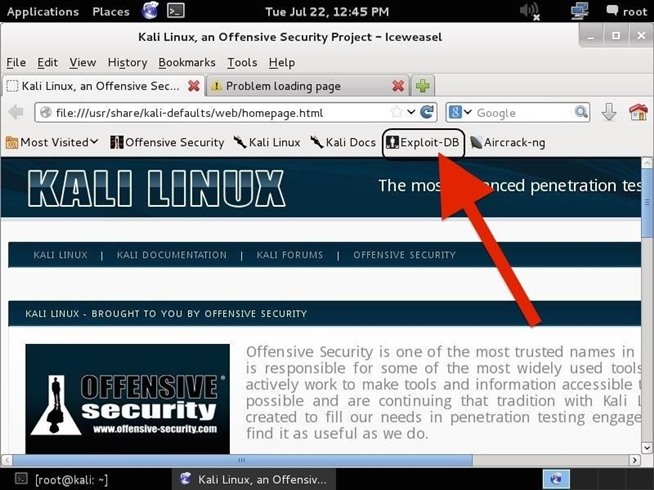

Popis dostupnih alata za DDOS napade u KALI-ju možete vidjeti pokretanjem naredbe:

kali > /usr/share/exploitdb/platforms/windows/dos |

Ova naredba prikazuje bazu podataka eksploatacija za napad na Windows sustave.

Za pregled dostupnih Linux DDOS alata za napad unesite naredbu:

/usr/share/exploitdb/platforms/Linux/dos. |

2.LOIC

Niskoorbitalni ionski top (LOIC) Niskoorbitalni ionski top. Možda najpopularniji DDOS program. Može slati skupne zahtjeve putem ICMP i UDP protokola, čime začepljuje kanal do poslužitelja žrtve. Najpoznatiji LOIC napad izveli su Anonymousi 2009. godine i bio je usmjeren protiv PayPala, Vise, MasterCarda u znak odmazde što je WikiLeaks odsječen iz sustava prikupljanja donacija.

Napadi organizirani pomoću LOIC-a mogu se iskoristiti blokiranjem UDP i ICMP paketa na mrežnoj opremi internetskih pružatelja usluga. Sam program LOIC možete besplatno preuzeti na web stranici. Ovaj je alat temeljen na sustavu Windows i rad s njim je vrlo jednostavan, odredite stranice žrtve i pritisnete samo jedan gumb.

2.HOIC

HOIC je razvio Praetox tijekom operacije Payback od strane istog tima koji je stvorio LOIC. Ključna razlika je u tome što HOIC koristi HTTP protokol i koristi ga za slanje niza nasumičnih HTTP GET i POST zahtjeva. Sposoban je istovremeno napasti 256 domena. Možete ga preuzeti s .

3.XOIC

XOIC je još jedan vrlo jednostavan DDOS alat. Korisnik jednostavno treba postaviti IP adresu žrtve, odabrati protokol (HTTP, UDP, ICMP ili TCP) i povući okidač! Možete ga preuzeti sa

5. HULK

6. UDP Flooder

UDP Flooder opravdava svoje ime - alat je dizajniran za slanje više UDP paketa na cilj. UDP Flooder često se koristi u DDOS napadima na poslužitelje igara za odspajanje igrača s poslužitelja. Program je dostupan za preuzimanje na.

7. RUDY

8. ToR-ov čekić

ToR's Hammer stvoren je za rad preko mreže, kako bi se postigla veća anonimnost napadača. Problem s ovim alatom je što je TOR mreža prilično spora i time smanjuje učinkovitost DDOS napada. Ovaj DDOS program možete preuzeti s Packet Storm ili .

9. Piloris

Pyloris je još jedan DDoS alat koji koristi novi pristup. Omogućuje napadaču stvaranje vlastitog jedinstvenog HTTP zahtjeva. Program će zatim pokušati održati otvorenu TCP vezu korištenjem takvih zahtjeva, čime se smanjuje broj dostupnih veza na poslužitelju. Kada ograničenje povezivanja poslužitelja dosegne svoje ograničenje, poslužitelj više ne može opsluživati veze i stranica postaje nedostupna. Ovaj je alat dostupan za besplatno preuzimanje s web stranice.

10. OWASP Switchblade

Open Web Application Security Project (OWASP) i ProactiveRISK razvili su alat Switchblade DoS alat za testiranje WEB aplikacija na otpornost na DDoS napade. Ima tri načina rada: 1. SSL Half-Open, 2. HTTP Post i 3. Slowloris. Možete ga preuzeti za pregled s web stranice OWASP.

11. DAVOSET

12. GoldenEye HTTP DoS alat

13. THC-SSL-DOS

Ovaj DDOS program (uključen u Kali) razlikuje se od većine DDOS alata po tome što ne koristi internetsku propusnost i može se koristiti s jednog računala. THC-SSL-DOS iskorištava ranjivost u SSL protokolu i može srušiti ciljni poslužitelj. Osim, naravno, ako nema tu ranjivost. Program možete preuzeti s web stranice THC-a ili koristiti KALI Linux gdje je ovaj alat već instaliran.

14. DDOSIM – Layer 7 DDoS emulator

Ovdje naš pregled završava, ali u budućnosti ćemo se vratiti na temu DDOS napada na stranicama našeg bloga.

DDOS napad. Objašnjenje i primjer.

Bok svima. Ovo je blog Computer76, a sada još jedan članak o osnovama hakiranja. Danas ćemo govoriti o tome što je DDOS napad jednostavnim riječima i primjerima. Prije nego što se nabacimo tehničkim izrazima, bit će uvod koji svatko može razumjeti.

Zašto se koristi DDOS napad?

WiFi hakiranje koristi se za dobivanje lozinke bežične mreže. Napadi u obliku “ ” omogućit će vam slušanje internetskog prometa. Analiza ranjivosti praćena učitavanjem određene omogućuje hvatanje ciljanog računala. Što čini DDOS napad? Njegov cilj je u konačnici odabrati prava na posjedovanje resursa od pravog vlasnika. Ne mislim da nećete posjedovati stranicu ili blog. To znači da u slučaju uspješnog napada na vašu stranicu, vi izgubit ćete sposobnost da ga kontrolirate. Barem neko vrijeme.

No, u suvremenoj interpretaciji DDOS napada najčešće se koristi za ometanje normalnog rada bilo kojeg servisa. Hakerske skupine, čija se imena neprestano čuju, napadaju velike državne ili vladine web stranice kako bi skrenuli pozornost na određene probleme. Ali gotovo uvijek iza takvih napada stoji čisto merkantilni interes: rad konkurenata ili obične podvale na potpuno nepristojnim nezaštićenim stranicama. Glavni koncept DDOS-a je da veliki broj korisnika, odnosno zahtjeva s bot računala, istovremeno pristupa stranici, što čini opterećenje poslužitelja nepodnošljivim. Često čujemo izraz "stranica je nedostupna", ali malo ljudi razmišlja o tome što se zapravo krije iza ove formulacije. Pa, sad znaš.

DDOS napad - opcije

Opcija 1.

igrači nagurani na ulazu

Zamislite da igrate online igru za više igrača. Tisuće igrača igraju s vama. I vi ste upoznati s većinom njih. Razgovarate o detaljima i u satu X provodite sljedeće radnje. Svi idete na stranicu u isto vrijeme i stvarate lik s istim skupom karakteristika. Grupirate se na jednom mjestu, blokirajući svojim brojem istovremeno kreiranih likova pristup objektima u igri drugim vjerodostojnim korisnicima koji ne sumnjaju ništa o vašem dogovoru.

opcija 2.

Zamislite da je netko odlučio poremetiti autobusni promet u gradu na određenoj relaciji kako bi spriječio dobronamjerne putnike da koriste usluge javnog prijevoza. Tisuće vaših prijatelja istovremeno odlaze na stanice na početku navedene rute i besciljno se voze u svim automobilima od kraja do kraja dok ne ponestane novca. Putovanje je plaćeno, ali nitko ne izlazi ni na jednoj stanici osim na krajnjim odredištima. I drugi putnici, stojeći na međustajalištima, tužno gledaju za minibusevima koji odlaze, ne mogući se ugurati u prepune autobuse. Svi su u problemu: i vlasnici taksija i potencijalni putnici.

U stvarnosti, te opcije nije moguće fizički implementirati. Međutim, u virtualnom svijetu vaše prijatelje mogu zamijeniti računala beskrupuloznih korisnika koji se ne trude nekako zaštititi svoje računalo ili prijenosno računalo. A takva je velika većina. Postoji mnogo programa za izvođenje DDOS napada. Nepotrebno je reći da su takve radnje nezakonite. A apsurdno pripremljen DDOS napad, koliko god uspješno izveden, biva otkriven i kažnjen.

Kako se izvodi DDOS napad?

Klikom na poveznicu web stranice, vaš preglednik šalje zahtjev poslužitelju za prikaz stranice koju tražite. Ovaj zahtjev se izražava kao paket podataka. I to ne samo jedan, nego cijeli paket paketa! U svakom slučaju, količina podataka koja se prenosi po kanalu uvijek je ograničena na određenu širinu. A količina podataka koju poslužitelj vraća nesrazmjerno je veća od onoga što je sadržano u vašem zahtjevu. Ovo oduzima energiju i resurse od poslužitelja. Što je poslužitelj moćniji, to je skuplji za vlasnika i skuplje su usluge koje pruža. Moderni poslužitelji lako se mogu nositi s naglo povećanim priljevom posjetitelja. Ali za bilo koji poslužitelj još uvijek postoji kritičan broj korisnika koji se žele upoznati sa sadržajem stranice. Jasnija je situacija s poslužiteljem koji pruža usluge hostinga web stranice. Čim se to dogodi, stranica žrtve se isključuje iz usluge kako ne bi preopteretila procesore koji opslužuju tisuće drugih stranica smještenih na istom hostingu. Rad stranice prestaje dok ne prestane sam DDOS napad. Pa, zamislite da počnete ponovno učitavati bilo koju stranicu web stranice tisuću puta u sekundi (DOS). I tisuće vaših prijatelja rade istu stvar na svojim računalima (distribuirani DOS ili DDOS)... Veliki poslužitelji su naučili prepoznati da je DDOS napad počeo i suprotstaviti mu se. Međutim, hakeri također poboljšavaju svoje pristupe. Dakle, u okviru ovog članka ne mogu detaljnije objasniti što je DDOS napad.

Možete saznati što je DDOS napad i isprobati ga upravo sada.

PAŽNJA. Ako odlučite pokušati, svi nespremljeni podaci bit će izgubljeni i trebat će vam gumb za vraćanje računala u radno stanje RESETIRANJE. Ali moći ćete saznati što točno "osjeća" napadnuti poslužitelj. Detaljan primjer je odlomak ispod, a sada - jednostavne naredbe za ponovno pokretanje sustava.

- Za Linux, u terminalu upišite naredbu:

Sustav će odbiti raditi.

- Za Windows predlažem stvaranje bat datoteke u Notepadu s kodom:

Imenujte tip DDOS.bat

Mislim da ne vrijedi objašnjavati značenje obje naredbe. Sve se vidi golim okom. Obje naredbe prisiljavaju sustav da izvrši skriptu i odmah je ponovi, šaljući je na početak skripte. S obzirom na brzinu izvršenja, sustav pada u stupor nakon par sekundi. igra, kako kažu, nad.

DDOS napad pomoću programa.

Za vizualniji primjer upotrijebite program Low Orbit Ion Cannon. Ili LOIC. Najviše preuzimana distribucija nalazi se na (radimo na Windowsima):

https://sourceforge.net/projects/loic/

PAŽNJA ! Vaš bi antivirusni program trebao reagirati na datoteku kao zlonamjernu. To je normalno: već znate što preuzimate. U bazi podataka potpisa označen je kao generator poplava - prevedeno na ruski, to je krajnji cilj beskonačnih poziva na određenu mrežnu adresu. OSOBNO nisam primijetio nikakve viruse niti trojance. Ali imate pravo sumnjati i odgoditi preuzimanje.

Budući da nemarni korisnici bombardiraju resurs porukama o zlonamjernoj datoteci, Source Forge će vas preusmjeriti na sljedeću stranicu s izravnom vezom na datoteku:

Na kraju sam uspio preuzeti uslužni program samo putem .

Prozor programa izgleda ovako:

Točka 1 Odabir cilja omogućit će napadaču da se usredotoči na određeni cilj (unesite IP adresu ili url stranice), točka 3 Opcije napada omogućit će vam da odaberete napadnuti port, protokol ( metoda) od tri TCP, UDP i HTTP. U polje za TCP/UDP poruku možete unijeti poruku za napadnutu osobu. Nakon što je to učinjeno, napad počinje pritiskom na gumb IMMA CHARGIN MAH LAZER(ovo je izraz na rubu faula iz nekada popularnog strip–meme; Usput, u programu ima dosta američkih psovki). Svi.

UPOZORAVAM

Ovo je probna opcija samo za localhost. Zato:

- to je protivzakonito protiv tuđih stranica, a ljudi na Zapadu su već zatvoreni zbog ovoga (što znači da će uskoro biti i ovdje)

- brzo će se utvrditi adresa s koje dolazi poplava, požaliti se davatelju usluga, a on će vam izdati upozorenje i podsjetiti vas na prvu točku

- u mrežama niske propusnosti (to jest, u svim kućnim mrežama), gizmo neće raditi. Isto je i s TOR mrežom.

- ako ga pravilno konfigurirate, brže ćete začepiti SVOJ komunikacijski kanal nego nekome naškoditi. Dakle, upravo je to opcija kada boksačka vreća pogodi boksača, a ne obrnuto. A opcija s proxyjem slijedit će isti princip: nitko neće voljeti poplavu s vaše strane.

Pročitajte: 9.326

Nedavno smo se mogli uvjeriti da su DDoS napadi prilično moćno oružje u informacijskom prostoru. Koristeći DDoS napade velike snage, možete ne samo zatvoriti jednu ili više stranica, već i poremetiti rad cijelog segmenta mreže ili zatvoriti Internet u maloj zemlji. Ovih dana DDoS napadi se događaju sve češće i njihova snaga svaki put raste.

Ali što je bit takvog napada? Što se događa na mreži kada se to izvede, odakle ideja za ovo i zašto je to tako učinkovito? Odgovore na sva ova pitanja pronaći ćete u našem današnjem članku.

DDoS ili distributed denial-of-service je napad na određeno računalo na mreži koji uzrokuje da ono, preopterećujući ga, ne odgovara na zahtjeve drugih korisnika.

Da bismo razumjeli što znači ddos napad, zamislimo situaciju: web poslužitelj daje stranice web stranice korisnicima, recimo da je potrebno pola sekunde da se izradi stranica i potpuno je prenese na računalo korisnika, tada će naš poslužitelj moći raditi normalno na frekvenciji od dva zahtjeva u sekundi. Ako postoji više takvih zahtjeva, bit će stavljeni u red čekanja i obrađeni čim se web poslužitelj oslobodi. Svi novi zahtjevi dodaju se na kraj reda čekanja. Sada zamislimo da ima puno zahtjeva, a većina ih je poslana samo da preoptereti ovaj poslužitelj.

Ako brzina pristizanja novih zahtjeva premašuje stopu obrade, tada će s vremenom red zahtjeva biti toliko dugačak da se novi zahtjevi zapravo neće obrađivati. Ovo je glavni princip ddos napada. Prije su se takvi zahtjevi slali s jedne IP adrese i to se zvalo napad uskraćivanja usluge - Dead-of-Service, zapravo je to odgovor na pitanje što je dos. No protiv takvih napada može se učinkovito boriti jednostavnim dodavanjem izvorne IP adrese ili nekoliko njih na popis za blokiranje; štoviše, zbog ograničenja propusnosti mreže, nekoliko uređaja ne može fizički generirati dovoljan broj paketa da preoptereti ozbiljan poslužitelj.

Stoga se napadi sada izvode s milijuna uređaja odjednom. Nazivu je dodana riječ Distribed, pokazalo se – DDoS. Sami ti uređaji ne znače ništa i možda nemaju vrlo brzu internetsku vezu, ali kada svi počnu slati zahtjeve jednom poslužitelju u isto vrijeme, mogu doseći ukupnu brzinu do 10 Tb/s. A ovo je već prilično ozbiljan pokazatelj.

Ostaje otkriti odakle napadačima toliko uređaja za izvođenje napada. Riječ je o običnim računalima ili raznim IoT uređajima kojima su napadači mogli pristupiti. To može biti bilo što, video kamere i usmjerivači s firmverom koji se dugo nije ažurirao, kontrolni uređaji i obična računala korisnika koji su nekako uhvatili virus i ne znaju za njegovo postojanje ili ga se ne žure ukloniti.

Vrste DDoS napada

Postoje dvije glavne vrste DDoS napada, neki usmjereni na preopterećenje određenog programa i napadi usmjereni na preopterećenje same mrežne veze do ciljanog računala.

Napadi na preopterećenje programa nazivaju se i napadi 7 (u OSI mrežnom modelu postoji sedam razina, a zadnja je razina pojedinačnih aplikacija). Napadač napada program koji koristi puno resursa poslužitelja slanjem velikog broja zahtjeva. Na kraju, program nema vremena obraditi sve veze. Ovo je tip o kojem smo gore govorili.

DoS napadi na internetski kanal zahtijevaju mnogo više resursa, ali se s njima mnogo teže nositi. Ako povučemo analogiju s osi, onda su to napadi na razini 3-4, odnosno na kanal ili protokol prijenosa podataka. Činjenica je da svaka internetska veza ima svoje ograničenje brzine pri kojoj se podaci mogu prenositi preko nje. Ako ima puno podataka, tada će ih mrežna oprema, baš kao i program, staviti u red čekanja za prijenos, a ako količina podataka i brzina kojom pristižu uvelike premašuju brzinu kanala, bit će preopterećen. Brzina prijenosa podataka u takvim slučajevima može se izračunati u gigabajtima u sekundi. Na primjer, u slučaju male države Liberije koja je bila isključena s interneta, brzina prijenosa podataka bila je do 5 TB/s. Međutim, 20-40 Gb/s dovoljno je za preopterećenje većine mrežnih infrastruktura.

Podrijetlo DDoS napada

Gore smo pogledali što su DDoS napadi, kao i metode DDoS napada, vrijeme je da prijeđemo na njihovo podrijetlo. Jeste li se ikada zapitali zašto su ti napadi tako učinkoviti? Temelje se na vojnim strategijama koje su razvijane i testirane tijekom mnogih desetljeća.

Općenito, mnogi pristupi informacijskoj sigurnosti temelje se na vojnim strategijama iz prošlosti. Postoje trojanski virusi koji podsjećaju na drevnu bitku za Troju, ransomware virusi koji kradu vaše datoteke radi otkupnine i DDoS napadi koji ograničavaju neprijateljske resurse. Ograničavanjem protivnikovih opcija dobivate određenu kontrolu nad njegovim daljnjim radnjama. Ova taktika vrlo dobro funkcionira za oba vojna stratega. i za kibernetičke kriminalce.

U slučaju vojne strategije, možemo vrlo jednostavno razmišljati o vrstama resursa koji se mogu ograničiti kako bi se ograničile sposobnosti neprijatelja. Ograničenje vode, hrane i građevinskog materijala jednostavno bi uništilo neprijatelja. S računalima je sve drugačije; postoje razne usluge, na primjer, DNS, web poslužitelj, poslužitelji e-pošte. Svi imaju različitu infrastrukturu, ali postoji nešto što ih spaja. Ovo je mreža. Bez mreže nećete moći pristupiti udaljenoj usluzi.

Gospodari rata mogu zatrovati vodu, spaliti usjeve i postaviti kontrolne točke. Cyberkriminalci mogu servisu poslati netočne podatke, uzrokovati da on zauzme svu memoriju ili potpuno preopteretiti cijeli mrežni kanal. Obrambene strategije također imaju iste korijene. Administrator poslužitelja morat će nadzirati dolazni promet kako bi pronašao zlonamjerni promet i blokirao ga prije nego što stigne do ciljnog mrežnog kanala ili programa.

Osnivač i administrator stranice, strastven sam prema softveru otvorenog koda i operativnom sustavu Linux. Trenutno koristim Ubuntu kao svoj glavni OS. Osim Linuxa, zanima me sve vezano uz informacijske tehnologije i modernu znanost.

Distribuirani napadi uskraćivanja usluge ili skraćeno DDoS postali su uobičajena pojava i velika glavobolja za vlasnike internetskih resursa diljem svijeta. Zato zaštita od DDoS napada na web stranicu danas nije dodatna opcija, već preduvjet za one koji žele izbjeći zastoje, velike gubitke i narušenu reputaciju.

Reći ćemo vam detaljnije što je to bolest i kako se zaštititi od nje.

Što je DDoS

Distributed Denial of Service ili “Distributed Denial of Service” je napad na informacijski sustav tako da nije u mogućnosti obraditi korisničke zahtjeve. Jednostavnim riječima, DDoS uključuje preplavljivanje web resursa ili poslužitelja prometom iz ogromnog broja izvora, čineći ga nedostupnim. Često se takav napad provodi kako bi se izazvali prekidi u radu mrežnih resursa u velikoj tvrtki ili vladinoj organizaciji

DDoS napad sličan je drugoj uobičajenoj web prijetnji, uskraćivanju usluge (DoS). Jedina razlika je u tome što tipični distribuirani napad dolazi iz jedne točke, dok je DDos napad rašireniji i dolazi iz različitih izvora.

Glavni cilj DDoS napada je blokiranjem rada web stranice učiniti nedostupnom posjetiteljima. Ali postoje slučajevi kada se takvi napadi provode kako bi se skrenula pozornost s drugih štetnih utjecaja. DDoS napad može se, primjerice, izvesti kada je sigurnosni sustav ugrožen kako bi se preuzela baza podataka organizacije.

DDoS napadi došli su u žižu javnosti 1999. godine, kada se dogodila serija napada na web stranice velikih kompanija (Yahoo, eBay, Amazon, CNN). Od tada se ova vrsta cyber kriminala razvila u globalnu prijetnju. Prema riječima stručnjaka, posljednjih godina njihova je frekvencija porasla 2,5 puta, a maksimalna snaga počela je prelaziti 1 Tbit/sec. Svaka šesta ruska tvrtka barem je jednom postala žrtva DDoS napada. Do 2020. njihov će ukupan broj dosegnuti 17 milijuna.

Hosting platforma sa 24/7 zaštitom od najsofisticiranijih DDoS napada.

Razlozi DDoS napada

- Osobni animozitet.Često potiče napadače da napadaju korporacije ili državne tvrtke. Na primjer, 1999. godine napadnute su web stranice FBI-a, što je uzrokovalo da ne rade nekoliko tjedana. To se dogodilo jer je FBI pokrenuo veliku raciju na hakere.

- Politički protest. Tipično, takve napade izvode haktivisti - IT stručnjaci s radikalnim stavovima o građanskom prosvjedu. Dobro poznati primjer je serija kibernetičkih napada na estonske vladine agencije 2007. Njihov je vjerojatni razlog bila mogućnost rušenja Spomenika vojniku-osloboditelju u Tallinnu.

- Zabava. Danas je sve više ljudi zainteresirano za DDoS i žele se okušati u tome. Hakeri početnici često pokreću napade iz zabave.

- Iznude i ucjene. Prije pokretanja napada, haker kontaktira vlasnika resursa i zahtijeva otkupninu.

- Natjecanje. DDoS napadi mogu se naručiti od beskrupulozne tvrtke kako bi se utjecalo na njezinu konkurenciju.

Tko su potencijalne žrtve?

DDoS može uništiti stranice bilo koje veličine, od običnih blogova do najvećih korporacija, banaka i drugih financijskih institucija.

Prema istraživanju koje je proveo Kaspersky Lab, napad bi mogao koštati tvrtku do 1,6 milijuna dolara. Ovo je ozbiljna šteta, jer napadnuti web resurs neko vrijeme ne može biti servisiran, što uzrokuje zastoj.

Najčešće web stranice i poslužitelji pate od DDoS napada:

- velike tvrtke i državne agencije;

- financijske institucije (banke, društva za upravljanje);

- usluge kupona;

- medicinske ustanove;

- sustavi plaćanja;

- Mediji i agregatori informacija;

- internetske trgovine i e-trgovina;

- online igre i usluge igranja;

- mjenjačnice kriptovaluta.

Nedavno je oprema povezana s internetom, zajednički nazvana "Internet of Things" (IoT), dodana na tužan popis čestih žrtava DDoS napada. Najveću dinamiku rasta u ovom području pokazuju kibernetički napadi čiji je cilj ometanje online blagajni velikih trgovina ili trgovačkih centara.

Mehanizam rada

Svi web poslužitelji imaju svoja ograničenja u broju zahtjeva koje mogu istovremeno obraditi. Osim toga, postoji ograničenje propusnosti kanala koji povezuje mrežu i poslužitelj. Kako bi zaobišli ta ograničenja, napadači stvaraju računalnu mrežu koja sadrži zlonamjerni softver, zvanu "botnet" ili "zombi mreža".

Kako bi stvorili botnet, kibernetički kriminalci distribuiraju trojanca putem e-mail biltena, društvenih mreža ili web stranica. Računala uključena u botnet nemaju međusobnu fizičku vezu. Ujedinjuje ih samo "služenje" ciljeva vlasnika hakera.

Tijekom DDoS napada, haker šalje naredbe "zaraženim" zombi računalima, a ona pokreću napad. Botneti generiraju ogromnu količinu prometa koji može preopteretiti bilo koji sustav. Glavni "objekti" za DDoS obično su propusnost poslužitelja, DNS poslužitelj i sama internetska veza.

Znakovi DDoS napada

Kada radnje napadača postignu svoj cilj, to se može odmah utvrditi kvarovima u radu poslužitelja ili resursa koji se tamo nalazi. Ali postoji niz neizravnih znakova po kojima možete saznati o DDoS napadu na samom početku.

- Poslužiteljski softver i OS pokreću se često i očito uspjeti- zamrzavanje, neispravno isključivanje itd. hardverski kapacitet servera, što se znatno razlikuje od dnevnog prosjeka.

- Brzo povećanje dolaznipromet u jednoj ili više luka.

- Opetovano duplicirane radnje iste vrste klijenti na jednom resursu (odlazak na web stranicu, učitavanje datoteke).

- Prilikom analize zapisnika (zapisnika radnji korisnika) poslužitelja, vatrozida ili mrežnih uređaja otkriveno je mnogo zahtjeva iste vrste iz različitih izvora na jedan luka ili služba. Trebali biste biti posebno oprezni ako se publika zahtjeva znatno razlikuje od cilja za web mjesto ili uslugu.

Klasifikacija vrsta DDoS napada

Protokolarna ofenziva (transportni sloj)

DDoS napad usmjeren je na mrežni sloj poslužitelja ili web resursa, pa se često naziva napad mrežnog sloja ili transportnog sloja. Njegova je svrha preopteretiti prostor tablice na vatrozidu temeljenom na dnevniku, središnjoj mreži ili sustavu za uravnoteženje opterećenja.

Najčešća DDoS metoda na transportnom sloju je poplava mreže, stvarajući ogroman tok lažnih zahtjeva na različitim razinama koje primateljski čvor fizički ne može obraditi.

Tipično, mrežni servis koristi FIFO pravilo, što znači da računalo ne nastavlja s servisiranjem drugog zahtjeva dok ne obradi prvi. Ali tijekom napada, broj zahtjeva se toliko poveća da uređaj nema dovoljno resursa da izvrši prvi zahtjev. Kao rezultat toga, poplava zasićuje propusnost što je više moguće i potpuno začepljuje sve komunikacijske kanale.

Uobičajene vrste plavljenja mreže

- HTTP poplava- masa običnih ili šifriranih HTTP poruka šalje se napadnutom poslužitelju, začepljujući komunikacijske čvorove.

- ICMP poplava- napadačev botnet preopterećuje žrtvino glavno računalo servisnim zahtjevima, na koje je on dužan dati eho odgovore. Poseban primjer ove vrste napada je Ping poplava ili Smurf napad, kada su komunikacijski kanali ispunjeni ping zahtjevima koji se koriste za provjeru dostupnosti mrežnog čvora. Upravo zbog prijetnje plavljenja ICMP-a administratori sustava često potpuno blokiraju mogućnost postavljanja ICMP zahtjeva pomoću vatrozida.

- SYN poplava- napad utječe na jedan od osnovnih mehanizama TCP protokola, poznat kao princip “trostrukog rukovanja” (algoritam zahtjev-odgovor: SYN paket – SYN-ACK paket – ACK paket). Žrtva je bombardirana poplavom lažnih SYN zahtjeva bez odgovora. Korisnički kanal začepljen je nizom TCP veza iz odlaznih veza koje čekaju odgovor ACK paketa.

- UDP poplava- slučajni priključci žrtvinog računala preplavljeni su UDP paketima, čiji odgovori preopterećuju mrežne resurse. Poziva se vrsta UDP poplave usmjerene na DNS poslužitelj DNS poplava.

- MAC poplava- meta je mrežna oprema čiji su portovi začepljeni tokovima "praznih" paketa s različitim MAC adresama. Za zaštitu od ove vrste DDoS napada, mrežni preklopnici su konfigurirani za provjeru valjanosti i filtriranje MAC adresa.

Napadi na sloj aplikacije (sloj infrastrukture)

Ova se varijacija koristi kada je potrebno zauzeti ili onemogućiti hardverske resurse. Meta "napadača" može biti i fizički i RAM ili procesorsko vrijeme.

Nema potrebe za preopterećenjem propusnosti. Dovoljno je samo izazvati preopterećenje procesora žrtve ili, drugim riječima, oduzeti cjelokupno vrijeme procesa.

Vrste DDoS napada na razini aplikacije

- otprema "teškaX"paketi, dolazi izravno do procesora. Uređaj se ne može nositi sa složenim izračunima i počinje kvariti, čime se posjetiteljima onemogućuje pristup stranici.

- Pomoću skripte, poslužitelj se popunjava "smeća" sadržaja- log datoteke, “korisnički komentari” itd. Ako administrator sustava nije postavio ograničenje na poslužitelju, tada haker može stvoriti ogromne serije datoteka koje će ispuniti cijeli tvrdi disk.

- Problemi sa sustav kvota. Neki poslužitelji koriste CGI sučelje (Common Gateway Interface) za komunikaciju s vanjskim programima. Pri dobivanju pristupa CGI-ju, napadač može napisati vlastitu skriptu, koja će koristiti neke od resursa, na primjer, procesorsko vrijeme, u njegovim interesima.

- Nepotpuna provjera podaci o posjetiteljima. To također dovodi do produljene ili čak beskrajne upotrebe resursa procesora dok se ne iscrpe.

- Napad druge vrste. Izaziva lažni alarm u sigurnosnom sustavu, koji može automatski zatvoriti resurs od vanjskog svijeta.

Napadi na razini aplikacije

DDoS napad na razini aplikacije iskorištava propuste u kreiranju programskog koda, što čini softver ranjivim na vanjske utjecaje. Ova vrsta uključuje tako uobičajeni napad kao što je "Ping smrti" - masovno slanje dužih ICMP paketa na žrtvino računalo, što uzrokuje prekoračenje međuspremnika.

Ali profesionalni hakeri rijetko pribjegavaju tako jednostavnoj metodi kao što je preopterećenje propusnih kanala. Kako bi napali složene sustave velikih tvrtki, pokušavaju u potpunosti razumjeti strukturu sustava poslužitelja i napisati exploit - program, lanac naredbi ili dio programskog koda koji uzima u obzir ranjivost žrtvinog softvera i koristi se za napad Računalo.

DNS napadi

- Prva grupa je usmjerena na ranjivosti uPO DNS poslužitelji. To uključuje uobičajene vrste cyber kriminala kao što su Zero-day napad i Fast Flux DNS.

Jedan od najčešćih tipova DNS napada naziva se DNS-Spoofing. Tijekom njega napadači zamjenjuju IP adresu u predmemoriji poslužitelja, preusmjeravajući korisnika na lažnu stranicu. Tijekom prijelaza kriminalac dobiva pristup osobnim podacima korisnika i može ih koristiti u svoju korist. Na primjer, 2009. godine, zbog lažiranja DNS zapisa, korisnici sat vremena nisu mogli pristupiti Twitteru. Ovaj napad je bio političke prirode. Napadači su na glavnu stranicu društvene mreže instalirali upozorenja iranskih hakera vezana uz američku agresiju - Druga skupina su DDoS napadi, koji dovode do DNS neoperativnost- poslužitelji. Ako ne uspiju, korisnik neće moći pristupiti željenoj stranici, jer preglednik neće pronaći IP adresu specifičnu za određenu stranicu.

Prevencija i zaštita od DDoS napada

Prema Corero Network Securityju, više od ⅔ svih tvrtki u svijetu izloženo je napadima uskraćivanja pristupa svakog mjeseca. Štoviše, njihov broj doseže 50.

Vlasnici web stranica koji ne osiguraju zaštitu poslužitelja od DDoS napada mogu pretrpjeti ne samo velike gubitke, već i pad povjerenja kupaca, kao i konkurentnost na tržištu.

Najučinkovitiji način zaštite od DDoS napada su filtri koje pružatelj instalira na internetske kanale velike propusnosti. Oni provode dosljednu analizu cjelokupnog prometa i identificiraju sumnjive mrežne aktivnosti ili pogreške. Filtri se mogu instalirati i na razini usmjerivača i pomoću posebnih hardverskih uređaja.

Metode zaštite

- Čak iu fazi pisanja softvera morate razmišljati o sigurnosti stranice. Temeljito provjerite softver za pogreške i ranjivosti.

- redovito ažurirajte softver, a također pružaju mogućnost povratka na staru verziju ako se pojave problemi.

- slijediti ograničenje pristupa. Usluge vezane uz administraciju trebaju biti potpuno zatvorene od pristupa trećih strana. Zaštitite svoj administratorski račun jakim lozinkama i često ih mijenjajte. Odmah izbrišite račune zaposlenika koji daju otkaz.

- Pristup administrativno sučelje moraju se provoditi isključivo iz interne mreže ili putem VPN-a.

- Skenirajte sustav za prisutnost ranjivosti. Najopasnije ranjivosti redovito objavljuje autoritativna OWASP Top 10 ocjena.

- primijeniti aplikacijski vatrozid- WAF (vatrozid web aplikacije). Pregledava preneseni promet i prati legitimnost zahtjeva.

- Koristiti CDN(Mreža za isporuku sadržaja). To je mreža za isporuku sadržaja koja radi pomoću distribuirane mreže. Promet se razvrstava na više poslužitelja, što smanjuje kašnjenje prilikom pristupa posjetitelja.

- Kontrolirajte dolazni promet pomoću liste kontrole pristupa (ACL-ovi), koji će označavati popis osoba koje imaju pristup objektu (programu, procesu ili datoteci), kao i njihove uloge.

- Limenka blokirati promet, koji dolazi od napadačkih uređaja. To se radi na dva načina: korištenjem vatrozida ili ACL-ova. U prvom slučaju, određeni tok je blokiran, ali zasloni ne mogu odvojiti "pozitivan" promet od "negativnog" prometa. A u drugom se filtriraju sporedni protokoli. Stoga neće biti korisno ako haker koristi prioritetne upite.

- Da biste se zaštitili od lažiranja DNS-a, morate povremeno očisti DNS predmemoriju.

- Koristiti zaštita od neželjenih robota- captcha, "ljudski" vremenski okviri za ispunjavanje obrazaca, reCaptcha (označite "Nisam robot") itd.

- Obrnuti napad. Sav zlonamjerni promet preusmjerava se na napadača. Pomoći će ne samo odbiti napad, već i uništiti poslužitelj napadača.

- Postavljanje resursa na nekoliko neovisnih poslužitelja. Ako jedan poslužitelj zakaže, preostali će osigurati rad.

- Korištenje provjerenog hardverska zaštita od DDoS napada. Na primjer, Impletec iCore ili DefensePro.

- Odaberite hosting providera s kojim surađujete pouzdan dobavljač usluge kibernetičke sigurnosti. Među kriterijima pouzdanosti stručnjaci ističu: prisutnost jamstava kvalitete, pružanje zaštite od najšireg spektra prijetnji, 24-satnu tehničku podršku, transparentnost (pristup klijenta statistici i analitici) i odsutnost tarifa za zlonamjerni promet .

Zaključak

U ovom smo članku pogledali što znači DDoS napad i kako zaštititi svoje web mjesto od napada. Važno je zapamtiti da takve zlonamjerne radnje mogu srušiti čak i najsigurnije i najveće web resurse. To će dovesti do ozbiljnih posljedica u obliku velikih gubitaka i gubitka kupaca. Zbog toga je zaštita vašeg resursa od DDoS napada hitan zadatak za sve komercijalne strukture i vladine agencije.

Želite li profesionalnu razinu zaštite od DDoS napada - odaberite! Konstantan nadzor i tehnička podrška 24/7.

Kako nastaje DDoS napad i koje vrste napada postoje? Razumijevanje problema već je pola njegovog rješenja. Stoga ćemo razmotriti glavne vrste DDoS-a i za koju svrhu se provode na web stranicama.

DDoS (Distribuirani napad uskraćivanja usluge)je ciljani skup radnji za onemogućavanje ili ometanje rada internetskog izvora. Bilo koji resurs može postati žrtva, uključujući internetsku trgovinu, vladinu web stranicu ili poslužitelj za igre. U većini takvih slučajeva napadač u te svrhe koristi mrežu računala koja su zaražena virusom. Takva se mreža naziva botnet. Sadrži koordinirajući glavni poslužitelj. Da bi pokrenuo napad, haker šalje naredbu takvom poslužitelju, koji zauzvrat signalizira svakom botu da počne slati zlonamjerne mrežne zahtjeve.

Razlozi za izvođenje DDoS napadamožda puno. Na primjer:

- Za zabavu. Primitivni napad može organizirati svatko tko ima barem malo znanja o ovom području. Istina, takav napad nije ni anoniman ni učinkovit, a oni koji ga počine možda toga nisu ni svjesni. Školarci često prakticiraju takve situacije iz zabave. Meta takve “zabave” može biti gotovo bilo koje mjesto na internetu.

- zbog osobnog neprijateljstva . Iz tog razloga može doći do DDoS napada na vašu web stranicu. Nikada ne znate kome ste prešli put, konkurenti ili bilo koji drugi ljudi koji "ne vole" vaš internetski resurs mogu učiniti isto.

- radi ucjene ili iznude . Prevaranti uglavnom ucjenjuju velike tvrtke. Traže naknadu da zaustave napad na poslužitelje ili da ga ne izvedu.

- nelojalna konkurencija . Često se takvi napadi kreiraju kako bi se uništio ugled stranice i gubitak prometa kupaca.

Prvi DDoS napadi pojavili su se 1996. godine. Istina, ova je pojava posebnu pozornost izazvala 1999. godine, kada su iz radnoga stroja maknuti svjetski divovi - Amazon, Yahoo, CNN, eBay, E-Trade. I počeli su poduzimati hitne mjere za rješavanje problema tek 2000. godine, kada su poslužitelji ključnih tvrtki ponovno bili pogođeni.

Vrste DDoS-a.

Jednostavan promet su HTTP zahtjevi. Osnova zahtjeva je HTTP zaglavlje. Podnositelj zahtjeva može koristiti onoliko zaglavlja koliko želi, dajući im željena svojstva. DDoS napadači mogu modificirati ta zaglavlja, što otežava prepoznavanje napada.

HTTP GET

- HTTP(S) GET zahtjev- metoda koja traži podatke od poslužitelja. Ovaj zahtjev može "tražiti" od poslužitelja da prenese neku datoteku, sliku, stranicu ili skriptu za prikaz u web pregledniku.

- HTTP(S) GET poplava- DDoS napad aplikacijskog sloja (7) OSI modela. Napadač šalje snažan tok zahtjeva poslužitelju kako bi preplavio njegove resurse. U tom slučaju poslužitelj prestaje odgovarati na zahtjeve stvarnih posjetitelja.

HTTP POST

- HTTP(S) POST zahtjev- metoda čija je suština da se podaci stavljaju u tijelo zahtjeva za naknadnu obradu na poslužitelju. HTTP POST zahtjev kodira prenesene informacije i postavlja ih na obrazac, a zatim taj sadržaj šalje poslužitelju. Ova se metoda koristi kada je potrebno prenijeti velike količine podataka.

- HTTP(S) POST poplava- vrsta DDoS napada u kojem broj POST zahtjeva opterećuje poslužitelj, te kao rezultat toga on ne može odgovoriti na njih. To podrazumijeva hitno zaustavljanje poslužitelja s posljedičnim posljedicama.

Svi gore navedeni zahtjevi također se prenose putem HTTPS-a; u ovom slučaju preneseni podaci su šifrirani. A takva zaštita ide u korist hakera. Uostalom, da bi identificirao takav zahtjev, poslužitelj ga prvo mora dešifrirati. I vrlo je teško dešifrirati tok zahtjeva tijekom takvog napada i to stvara dodatno opterećenje na poslužitelju.

ICMP poplava (ili Štrumpf napad). Prilično opasna vrsta napada. Haker šalje lažni ICMP paket u kojem se adresa napadača mijenja u adresu žrtve. Svi čvorovi šalju odgovor na ovaj ping zahtjev. Da bi to učinili, u većini slučajeva koriste veliku mrežu tako da žrtvino računalo nema šanse.

UDP flood (ili Fraggle napad). Njegov tip je sličan ICMP floodu, iako se u ovom slučaju koriste UDP paketi. Zbog zasićenja propusnosti dolazi do uskraćivanja usluge poslužitelju žrtve.

SYN poplava. Ovaj napad se temelji na pokretanju velikog broja simultanih TCP veza slanjem SYN paketa s nepostojećom povratnom adresom.

Slanje “teških paketa”. U ovoj vrsti napada, napadač šalje pakete poslužitelju koji ne zasićuju propusnost, već troše njegovo procesorsko vrijeme. Kao rezultat toga, sustav pada i korisnici ne mogu dobiti svoje resurse.

Pretrpanost poslužitelja datotekama dnevnika. Ako sustav rotacije datoteka dnevnika nije ispravan, prevarant može poslati velike pakete koji će uskoro zauzeti sav slobodan prostor na tvrdom disku poslužitelja. Kao rezultat toga, sustav se srušio.

Pogreške koda. Neki napadači s iskustvom u ovom području aktivnosti razvijaju posebne exploit programe koji im omogućuju napad na složene sustave komercijalnih organizacija. Da bi to učinili, traže pogreške u programskom kodu koje bi mogle dovesti do prekida usluge.

Slabosti u programskom kodu. Ista situacija: hakeri traže greške u programskom kodu ili OS-u, a istovremeno ih prisiljavaju na rješavanje iznimnih situacija, zbog čega programi padaju.

Metode borbe protiv DDoS-a mogu se podijeliti u dvije vrste:aktivni i pasivni. Pasivne metode su unaprijed pripremljene metode opreza i sprječavanja napada, a aktivne se koriste ako je napad već u tijeku.

Glavna pasivna metoda je, naravno,prevencija. Mnogi ljudi ovu metodu smatraju nevažnom, ali u većini slučajeva ipak je glavna.

Prevencija bi se trebala temeljiti na isključivanju čimbenika kao što su osobno neprijateljstvo, natjecanje, vjerske ili druge razlike. Ako se takvi razlozi uklone na vrijeme i donesu odgovarajući zaključci, tada DDoS neće utjecati na vaš internetski resurs. Ali ova se metoda više odnosi na upravljanje nego na tehničku stranu problema.

Korištenje specijalizirani softver i hardver.

Danas su mnoge proizvodne tvrtke razvile posebna i gotova rješenja za zaštitu od DDoS napada. Ovo je softver različitih vrsta za zaštitu malih i velikih stranica za različite vrste organizacija. Ovo se također smatra pasivnom metodom zaštite, jer je preventivna metoda.

Filtriranje i blokiranje prometa, koji dolazi od napadačkih strojeva, omogućuje smanjenje ili potpuno gašenje napada. Postoje dvije metode filtriranja: usmjeravanje pomoću ACL-ova i korištenje vatrozida. Korištenje ACL-ova omogućuje vam filtriranje nebitnih protokola bez utjecaja na TCP protokole ili usporavanja brzine korisnika koji koriste resurs. Vatrozidi se koriste isključivo za zaštitu privatnih mreža.

Obrnuti DDoS– preusmjeravanje prometa na napadača. Ako imate dovoljno snage poslužitelja, ne samo da možete nadvladati napad, već i onesposobiti opremu napadača. Istina, ova vrsta zaštite je u slučaju pogrešaka u programskom kodu OS-a, uslugama sustava ili web aplikacijama.

Popravljanje ranjivosti– vrsta zaštite je usmjerena na otklanjanje grešaka u sustavima ili uslugama. Nažalost, ova metoda zaštite ne djeluje protiv napada poplava.

Izgradnja distribuiranih sustava– omogućuje vam posluživanje korisnika čak i ako neki čvorovi postanu nedostupni zbog DDoS napada. Za to se koriste različite vrste mrežne ili poslužiteljske opreme, koja se nalazi u različitim DC-ovima. Često se instalira i rezervni sustav. Ovo je korisno za velike projekte koji cijene svoju reputaciju i imaju ogroman broj korisnika.

Praćenje– ugradnja posebnog sustava nadzora i upozorenja. Omogućit će izračunavanje DDoS napada na temelju određenih kriterija. Nadzor ne štiti izravno napadnuti sustav, ali vam omogućuje da reagirate na vrijeme i spriječite kvar u operativnom sustavu resursa. Ovo je, naravno, pasivna metoda zaštite.

Kupnja usluge DDoS zaštite– omogućuje zaštitu od mnogih vrsta DDoS napada, koristeći cijeli niz mehanizama za filtriranje neželjenog prometa prema poslužiteljima koji napadaju. Istina, takve usluge nisu jeftine.

Kako odgovoriti na prijetnje od prevaranata koji DDoS vaš online resurs? Više detalja u sljedećem.

Samo skup gore opisanih mjera pomoći će vam da zaštitite svoju stranicu od DDoS-a i zaštitite svoju uslugu.

O DDoS napadima. Osnovna pravila zaštite resursa na internetu, više detalja na.

9109 puta Danas 11 puta